Phishing Analysis

Detailed analysis of captured phishing page

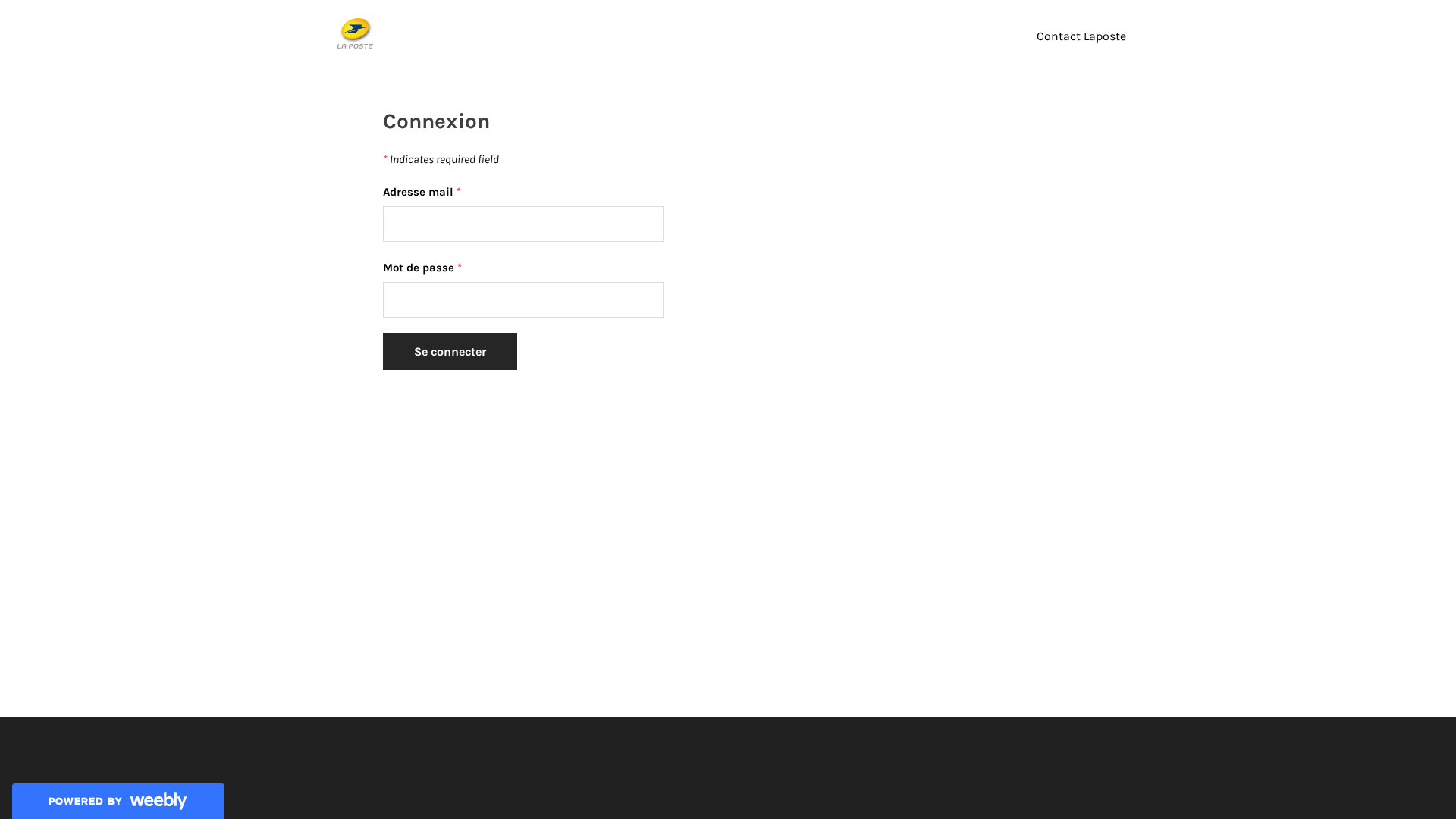

Captura Visual

Información de Detección

https://flamvido11.weebly.com/

Detected Brand

La Poste

Country

France

Confidence

100%

HTTP Status

200

Report ID

35f0255a-d1d…

Analyzed

2025-12-31 13:42

Hashes de Contenido (Similitud HTML)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T197F13FF1E0A4EC37075381D5B7B6BB2B77B1C244CF020A5452F493AE5BCADA0CB11599 |

|

CONTENT

ssdeep

|

96:nknZKrYnBOk3zDJ1tkznKpt8v67MzddXAwvF7eRXLHFWelXZX/o2haGAx431:kZKcngk3zDJ1UnKpt8iIJtclHHX/h4eF |

Hashes Visuales (Similitud de Captura)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

b88867837c987f83 |

|

VISUAL

aHash

|

ffffffdfffffff00 |

|

VISUAL

dHash

|

233030b44000c020 |

|

VISUAL

wHash

|

99dfc0c0ffff0000 |

|

VISUAL

colorHash

|

070000001c0 |

|

VISUAL

cropResistant

|

233000b4b0002000,0000000040202020 |

Análisis de Código

Risk Score

100/100

Threat Level

ALTO

⚠️ Phishing Confirmed

🎣 Credential Harvester

🎣 OTP Stealer

🎣 Card Stealer

🎣 Banking

🎣 Personal Info

🔬 Threat Analysis Report

• Amenaza: Phishing para robo de credenciales

• Objetivo: Clientes de La Poste

• Método: Formulario de inicio de sesión falso que roba correo electrónico y contraseña

• Exfil: Desconocido, probablemente a un servidor malicioso

• Indicadores: Alojamiento gratuito, falta de coincidencia de dominio, formulario de inicio de sesión

• Riesgo: ALTO - Robo inmediato de credenciales

🔐 Credential Harvesting Forms

🔒 Obfuscation Detected

- atob

- eval

- fromCharCode

- unescape

- hex_escape

- unicode_escape

- base64_strings

🎯 Kit Endpoints

- https://google.com/recaptcha/admin/migrate

📡 API Calls Detected

- POST

- GET

📤 Form Action Targets

- https://flamvido11.weebly.com/ajax/apps/formSubmitAjax.php

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

"Nunca pensé que me pasaría a mí"

Esto dicen las 2.3 millones de víctimas cada año. No esperes a ser una estadística.