Phishing Analysis

Detailed analysis of captured phishing page

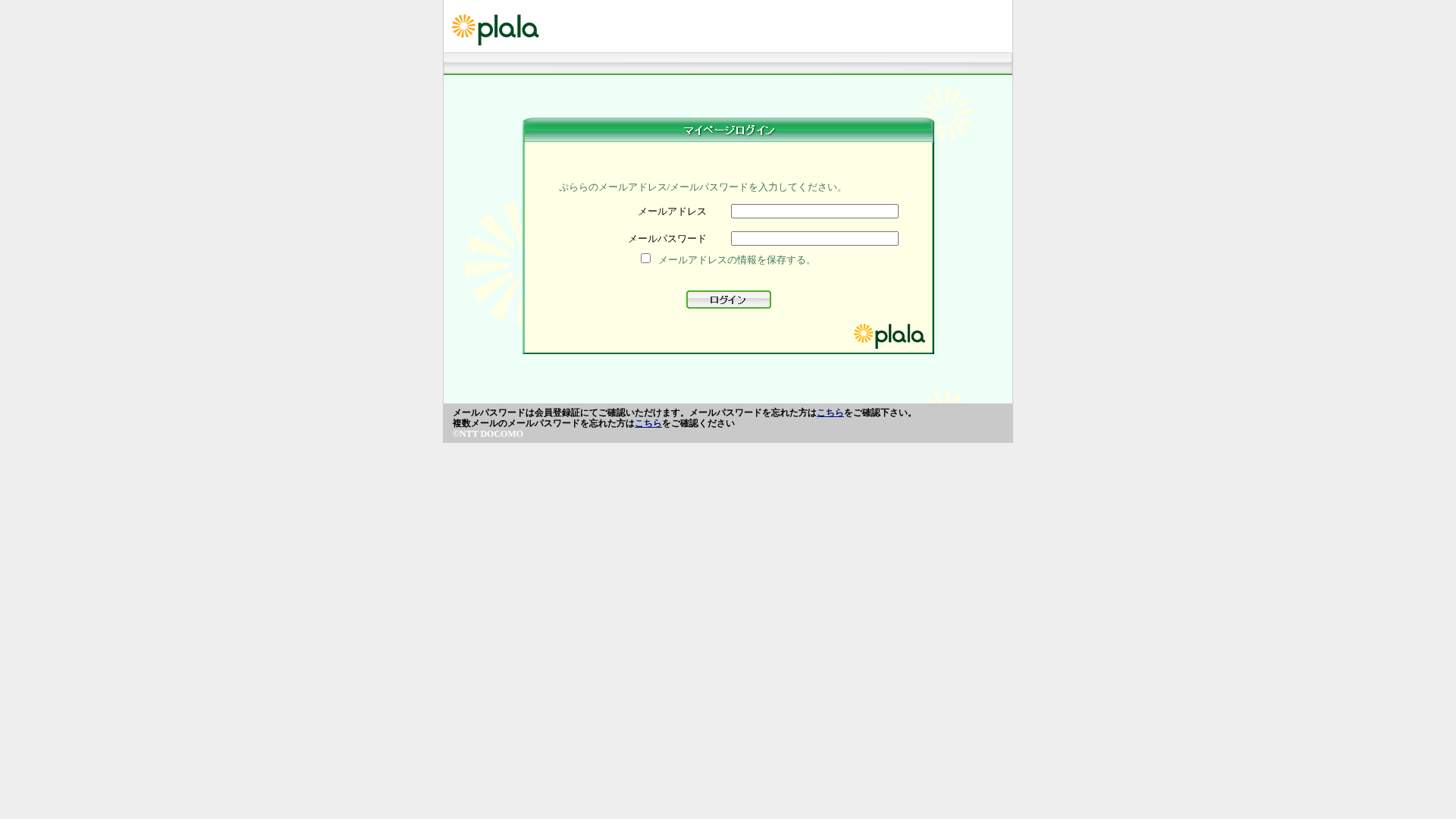

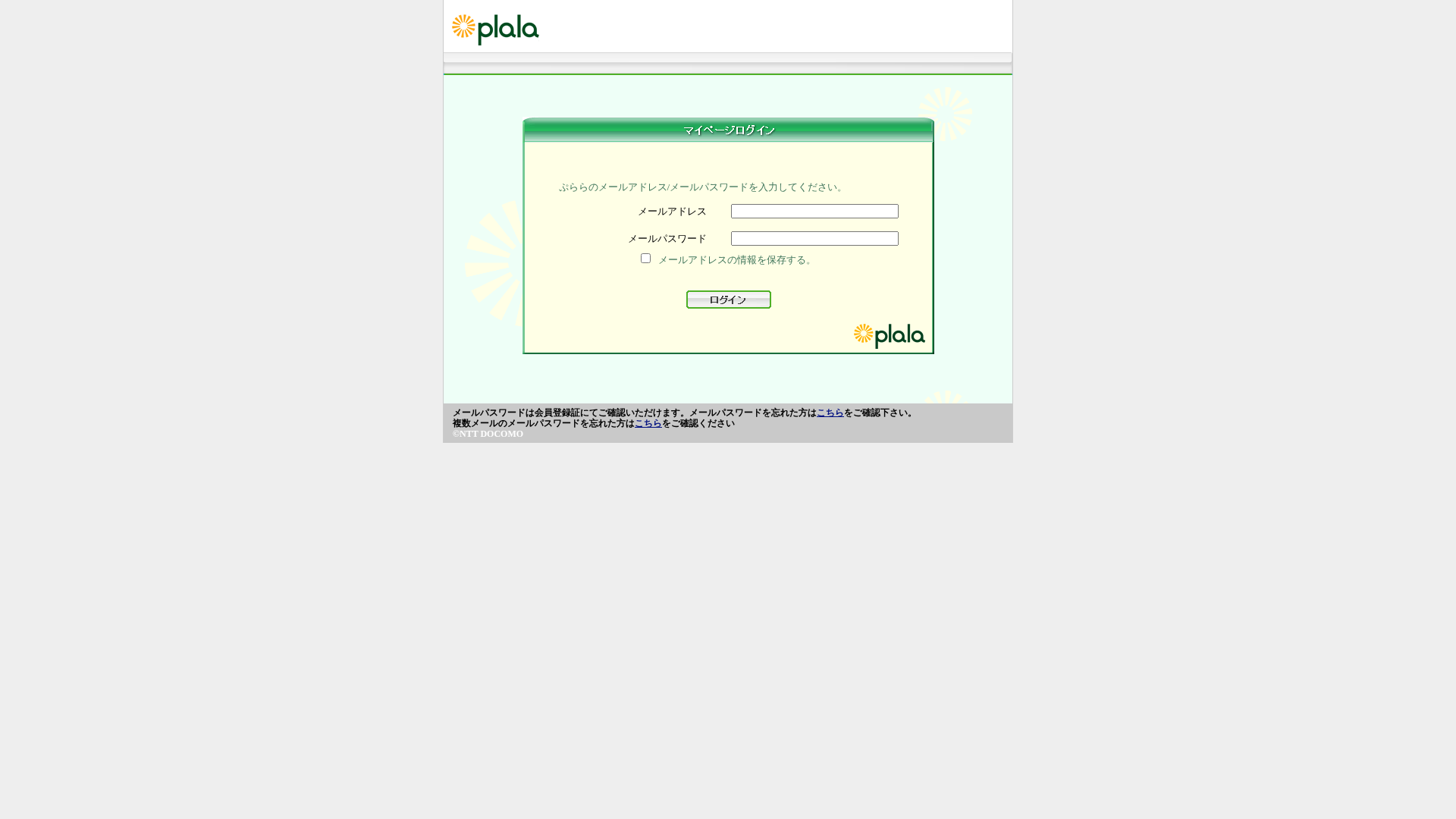

Captura Visual

Información de Detección

https://marutitraders99.com/plalaa.or/jpn/webmai1/index.php

Detected Brand

plala

Country

Japan

Confidence

100%

HTTP Status

200

Report ID

39fde5ed-6c7…

Analyzed

2025-12-25 00:04

Hashes de Contenido (Similitud HTML)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T1B091F01813853B4F99A552A3D3752E9493E2541EC7324C58A85EE72F1C8814EEC7F9FC |

|

CONTENT

ssdeep

|

96:A3ydpoIL/N+lglAtyHL5ZiNr2t5CLJWfsT3yDSxyHJHAPboRbDY7YoDSZHlf5D:j2kcRMgc0Qh |

Hashes Visuales (Similitud de Captura)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

b29e9a3131dccc99 |

|

VISUAL

aHash

|

dfe7bdc3c3ffefff |

|

VISUAL

dHash

|

394c68049e600800 |

|

VISUAL

wHash

|

1c243c3cc0d0fcfc |

Análisis de Código

Risk Score

65/100

Threat Level

CRITICAL

⚠️ Phishing Confirmed

🎣 Credential Harvester

🎣 Banking

🔬 Threat Analysis Report

• Amenaza: Ataque de phishing para la captura de credenciales

• Objetivo: Clientes de plala (NTT DOCOMO) en Japón

• Método: Formulario de inicio de sesión falso para robar el correo electrónico y la contraseña

• Exfil: Probablemente a un servidor remoto controlado por el atacante (no visible en la captura de pantalla)

• Indicadores: Desajuste de dominio (marutitraders99.com vs. el dominio oficial de plala), suplantación de marca, formulario de inicio de sesión presente

• Riesgo: ALTO - Posible robo inmediato de credenciales

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

Plala

http://salalatour.com/updateplala.or.jp/jpn/webmai1/index.ph...

Abr 01, 2026

Plala

http://salalatour.com/plala.or.jp/jpn/webmai1/index.php

Abr 01, 2026

Plala

http://marutitraders99.com/plalaa/jpn/webmai1/index.php

Mar 31, 2026

Plala

http://marutitraders99.com/plalaa/jpn/webmai1/index.php

Mar 30, 2026

Plala

http://nisha-interiors.com/plala.orr/jpn/webmai1/index.php

Mar 27, 2026

Scan History for marutitraders99.com

Found 5 other scans for this domain

"Nunca pensé que me pasaría a mí"

Esto dicen las 2.3 millones de víctimas cada año. No esperes a ser una estadística.