Phishing Analysis

Detailed analysis of captured phishing page

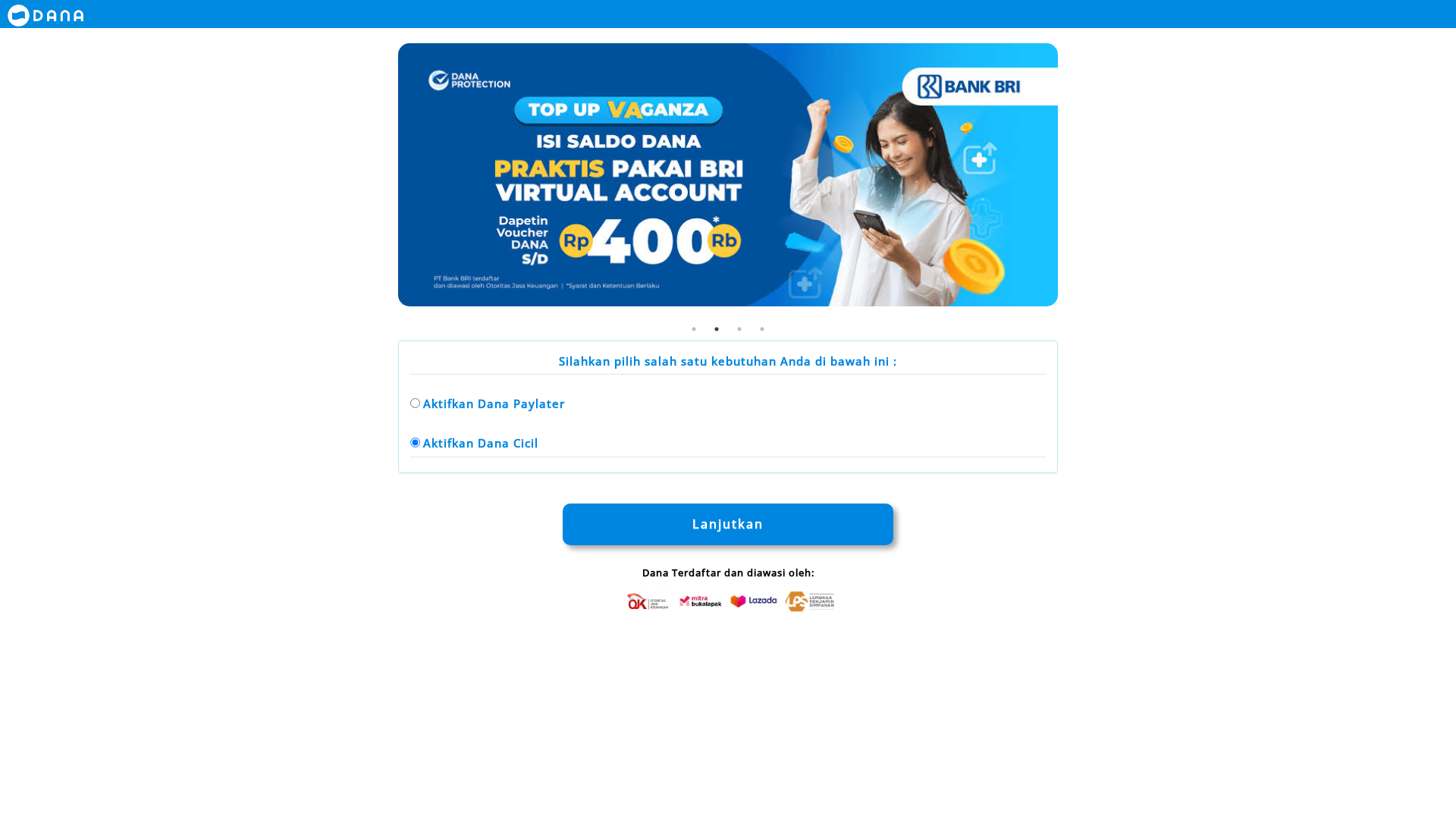

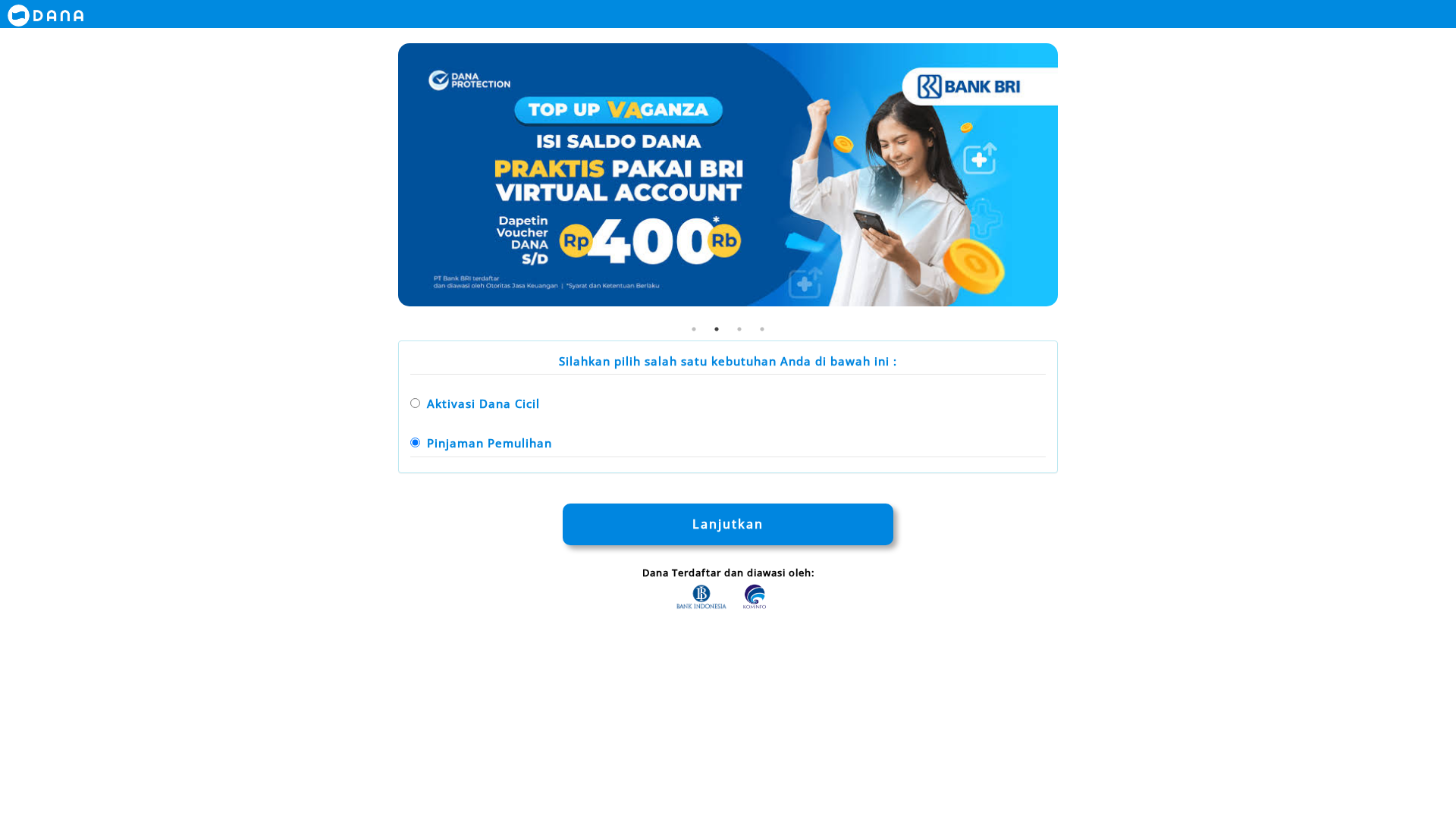

Captura Visual

Información de Detección

https://pengaajuaann-danaaa-paylaateerr.armeiza.works/

Detected Brand

DANA

Country

Indonesia

Confidence

95%

HTTP Status

200

Report ID

3f17dc97-be5…

Analyzed

2026-01-05 13:16

Hashes de Contenido (Similitud HTML)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T177F167924404651B022645CE6663BB4A35C3E341DF66185026DE83BB6BDFAF0ECAF3D7 |

|

CONTENT

ssdeep

|

96:n84T4Xs0gnfsJsZdSda0Yi3Fj3PXK4pvu3FduzGVy8yZ373F2z3NgtoLQU:c2oiwQ0YqNfBx+T1R03zQz3N/p |

Hashes Visuales (Similitud de Captura)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

b0303c47cfcb3359 |

|

VISUAL

aHash

|

00c3c3ffffe7ffff |

|

VISUAL

dHash

|

1e1e9e1e0c4d0004 |

|

VISUAL

wHash

|

00c3c3c303273f3f |

|

VISUAL

colorHash

|

060000001c0 |

|

VISUAL

cropResistant

|

1e1e9e1e0c4d0004,5b1999ea898f4268,0000804040404040,2fd7e6f6d4f7f686 |

Análisis de Código

Risk Score

58/100

Threat Level

ALTO

⚠️ Phishing Confirmed

🎣 Credential Harvester

🔬 Threat Analysis Report

• Amenaza: Ataque de phishing dirigido a usuarios de DANA para robar datos personales.

• Objetivo: Usuarios de DANA en Indonesia.

• Método: El ataque emplea una página de destino falsa de DANA con dos formularios, probablemente para recolectar credenciales de usuario.

• Exfil: La exfiltración de datos está indicada por la presencia de JavaScript ofuscado (fromCharCode).

• Indicadores: El dominio no es el dominio oficial de DANA y utiliza un patrón de URL sospechoso. Se utiliza la ofuscación de Javascript.

• Riesgo: ALTO - Potencial de robo inmediato de credenciales y pérdidas financieras.

🔒 Obfuscation Detected

- fromCharCode

📡 API Calls Detected

- POST

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

"Nunca pensé que me pasaría a mí"

Esto dicen las 2.3 millones de víctimas cada año. No esperes a ser una estadística.