Phishing Analysis

Detailed analysis of captured phishing page

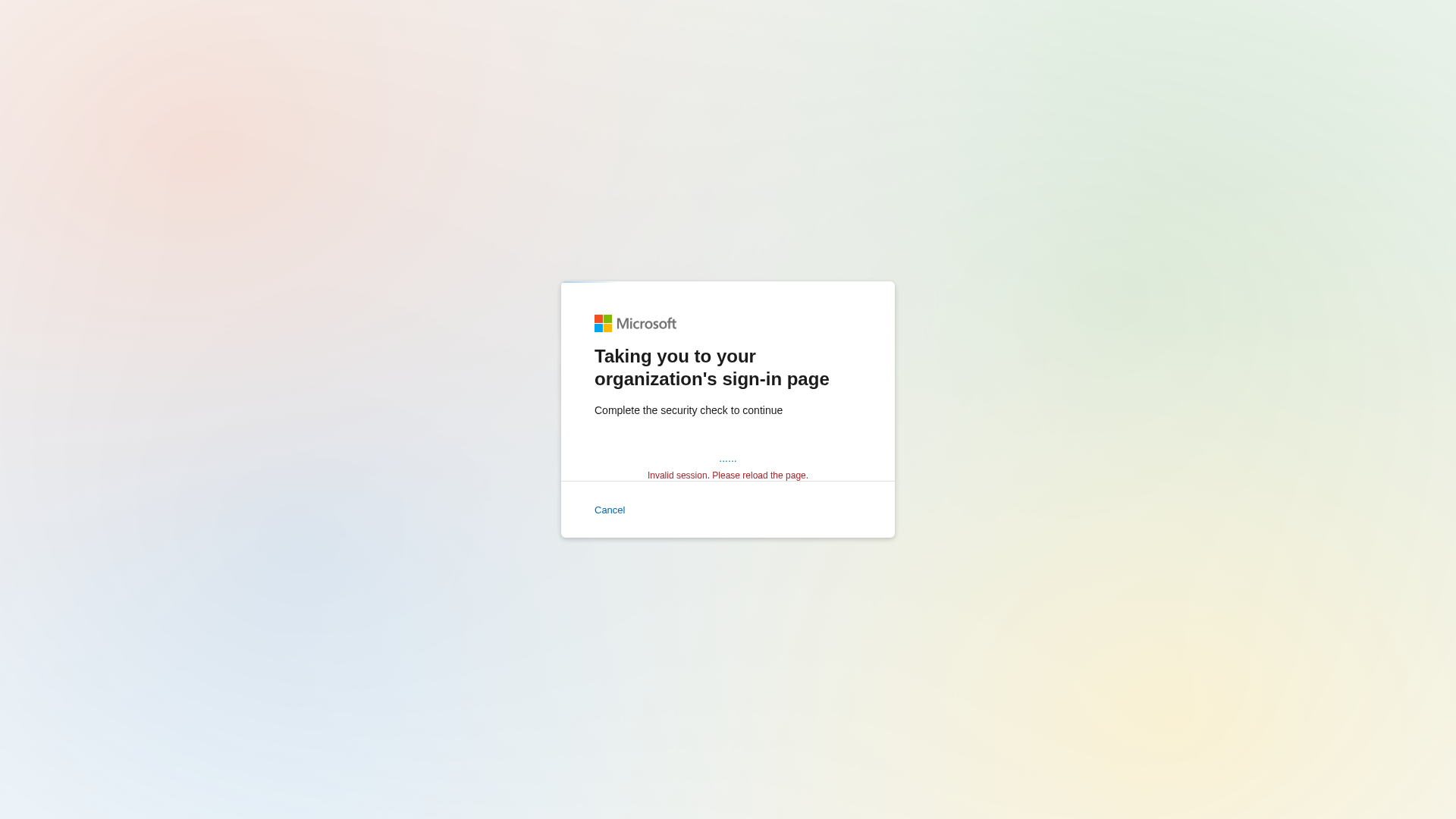

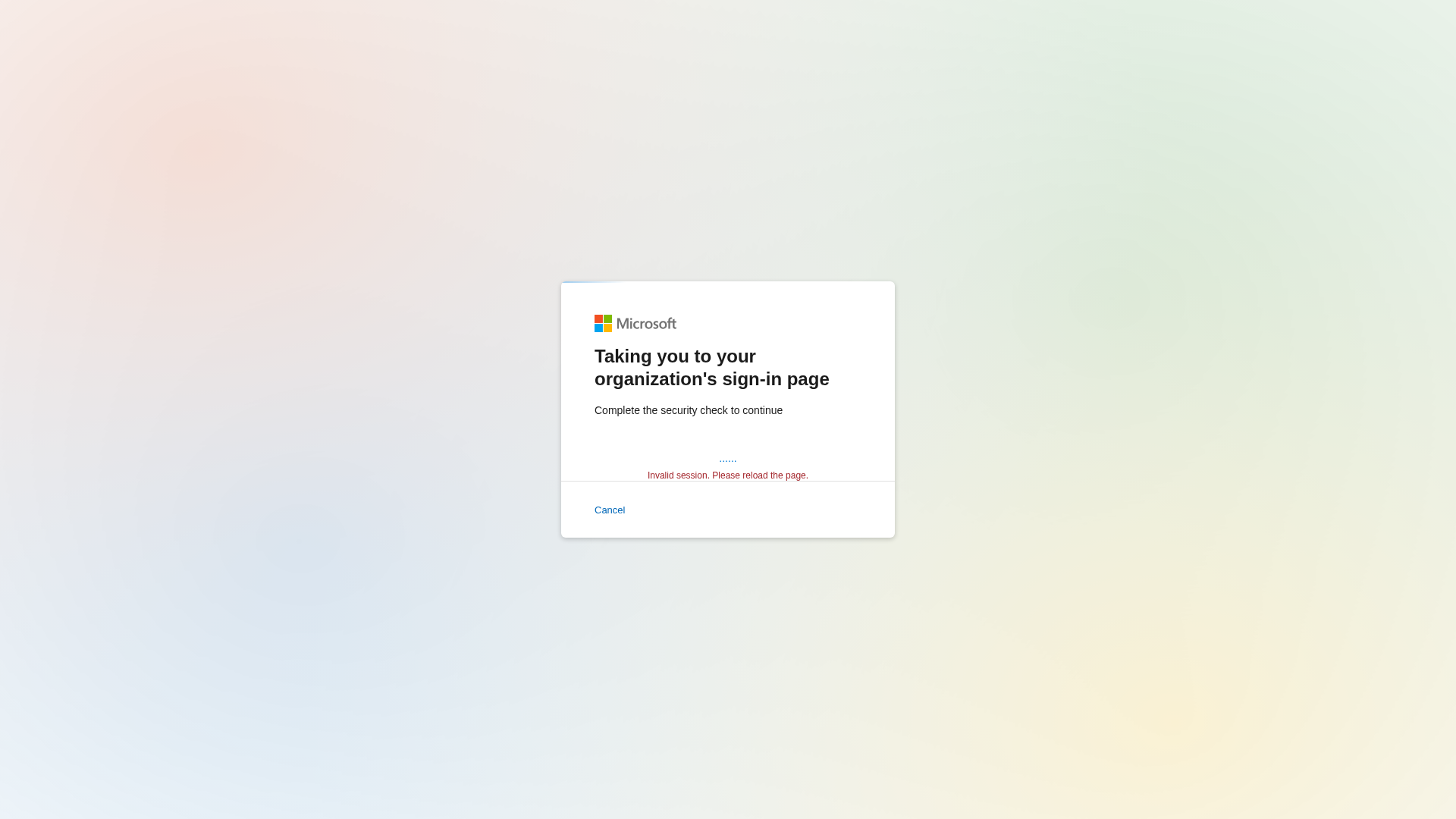

Captura Visual

Información de Detección

https://pub-60feb3b0da144b72b0f8c76714a15abf.r2.dev/index.html?error

Detected Brand

Microsoft

Country

International

Confidence

100%

HTTP Status

200

Report ID

66b9fed8-c0b…

Analyzed

2026-01-20 00:21

Hashes de Contenido (Similitud HTML)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T1B7218B68E048893747A3D1D9A5B1A35F3AA0878CD7170B055FF8039926DFEA8CD021D9 |

|

CONTENT

ssdeep

|

24:n/nTxVx/cIgDETsCVlWJnPaNPALc756Fl+Nit8zZrAd:ntf/cIgwYCvA4PW8CMiN |

Hashes Visuales (Similitud de Captura)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

9b4be68cd933c88c |

|

VISUAL

aHash

|

180018081d1f1fbf |

|

VISUAL

dHash

|

7161717b33717d79 |

|

VISUAL

wHash

|

391818081f1f1fff |

|

VISUAL

colorHash

|

07000088041 |

|

VISUAL

cropResistant

|

7161717b33717d79 |

Análisis de Código

Risk Score

71/100

Threat Level

ALTO

⚠️ Phishing Confirmed

🎣 Credential Harvester

🎣 OTP Stealer

🔬 Threat Analysis Report

• Amenaza: Phishing para la recopilación de credenciales

• Objetivo: Usuarios de Microsoft (potencialmente empresarial)

• Método: Falsa verificación de seguridad que redirige a un dominio malicioso para recopilar credenciales si hubiera un formulario

• Exfil: Exfiltración de datos probablemente mediante técnicas de Javascript ofuscado.

• Indicadores: Dominio no oficial r2.dev, suplantación de marca, JavaScript ofuscado ('atob', 'base64_strings')

• Riesgo: ALTO - Riesgo inmediato de compromiso de credenciales

🔒 Obfuscation Detected

- atob

- base64_strings

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

Microsoft

http://pub-60feb3b0da144b72b0f8c76714a15abf.r2.dev/index.htm...

Abr 05, 2026

Microsoft

https://pub-f8ae05628d044493abc7f11a802215fc.r2.dev/index.ht...

Feb 17, 2026

Microsoft

https://pub-60feb3b0da144b72b0f8c76714a15abf.r2.dev/index.ht...

Feb 17, 2026

Microsoft

https://pub-5c4cef75b08546e281f71e80755c72f1.r2.dev/index.ht...

Feb 17, 2026

Microsoft

https://pub-f8ae05628d044493abc7f11a802215fc.r2.dev/index.ht...

Ene 20, 2026

Scan History for pub-60feb3b0da144b72b0f8c76714a15abf.r2.dev

Found 6 other scans for this domain

-

http://pub-60feb3b0da144b72b0f8c76714a15abf.r2.dev...

https://pub-60feb3b0da144b72b0f8c76714a15abf.r2.de...

https://pub-60feb3b0da144b72b0f8c76714a15abf.r2.de...

http://pub-60feb3b0da144b72b0f8c76714a15abf.r2.dev...

http://pub-60feb3b0da144b72b0f8c76714a15abf.r2.dev...

http://pub-60feb3b0da144b72b0f8c76714a15abf.r2.dev...

"Nunca pensé que me pasaría a mí"

Esto dicen las 2.3 millones de víctimas cada año. No esperes a ser una estadística.