Phishing Analysis

Detailed analysis of captured phishing page

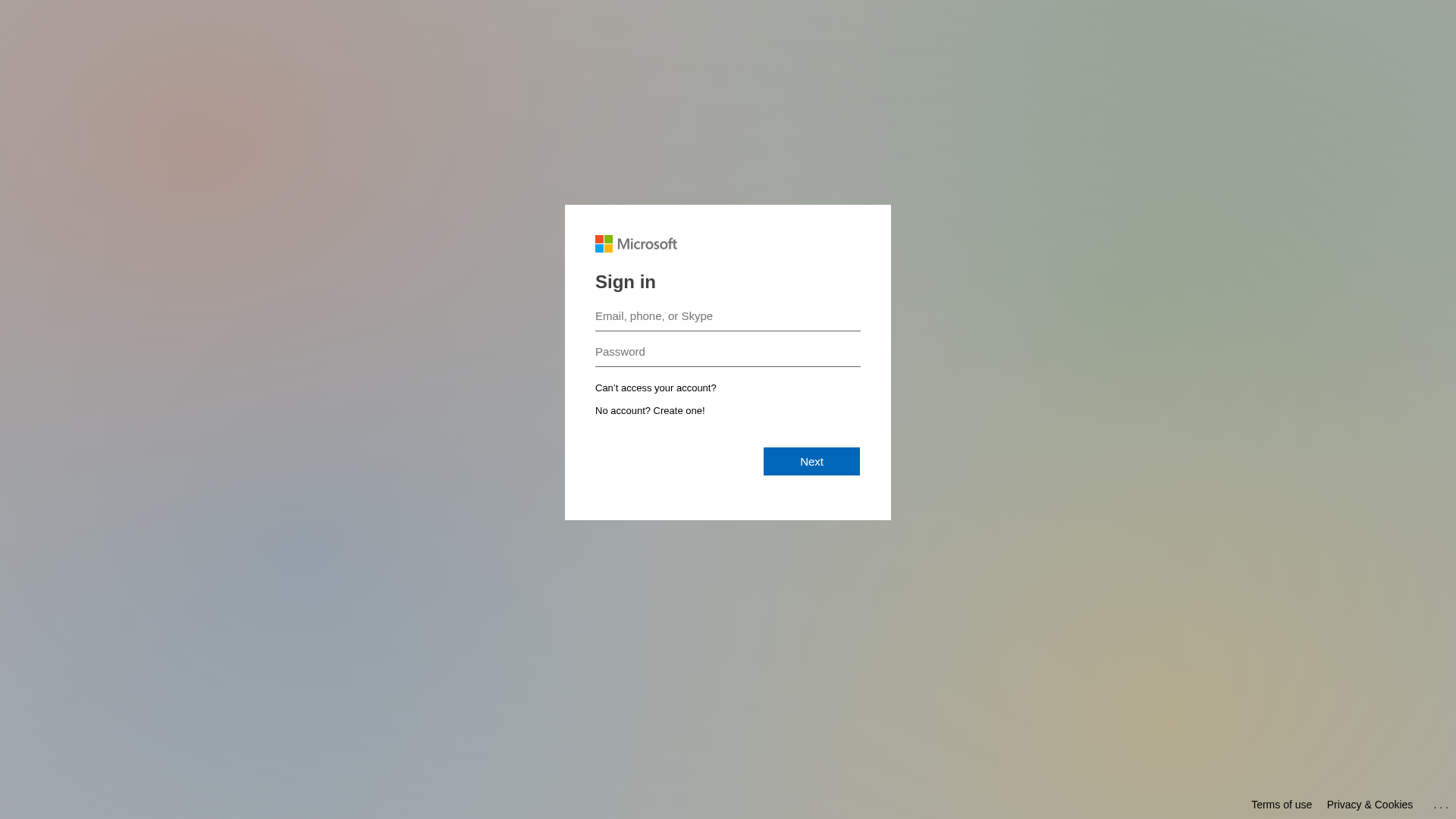

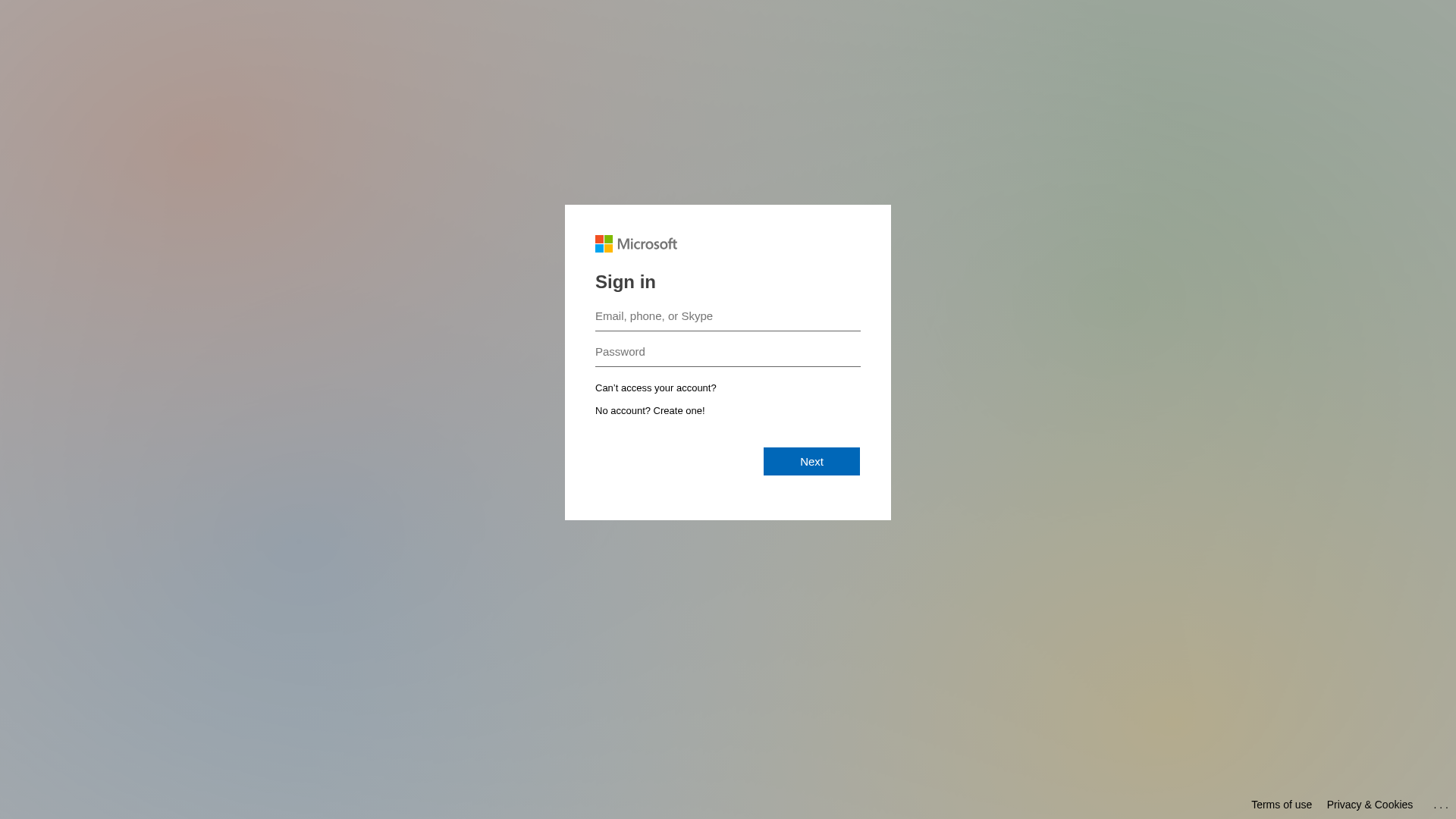

Captura Visual

Información de Detección

Hashes de Contenido (Similitud HTML)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T17641A81CD2010346E357EE90F962FBD666140BC0C7134A7C6AB9927AB1CE17553723CD |

|

CONTENT

ssdeep

|

48:n0i0Hls5hwhjO7c2ZgV0jxJF0jIPcU85D4c5hkj0:nfjhh7xg6jxJqjJTt4g5 |

Hashes Visuales (Similitud de Captura)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

9cc97326cc99d98c |

|

VISUAL

aHash

|

0000181818180000 |

|

VISUAL

dHash

|

6171333232327c78 |

|

VISUAL

wHash

|

1818181c1f1f1fff |

|

VISUAL

colorHash

|

070000001c0 |

|

VISUAL

cropResistant

|

6171333232327c78 |

Análisis de Código

🔬 Threat Analysis Report

• Amenaza: Phishing de credenciales

• Objetivo: Usuarios de Microsoft

• Método: Suplantación de identidad a través de una página de inicio de sesión similar

• Exfil: Desconocido, probablemente a una base de datos controlada por los atacantes.

• Indicadores: Coincidencia de dominio incorrecta, Formulario para credenciales de inicio de sesión

• Riesgo: ALTO

📊 Desglose de Puntuación de Riesgo

Contributing Factors

🔬 Análisis Integral de Amenazas

⚠️ Indicators of Compromise

- Kit types: Credential Harvester

🏢 Análisis de Suplantación de Marca

⚔️ Metodología de Ataque

Primary Method: Credential Harvesting

The attackers are using a fake login page to steal user credentials. When a user enters their information, it is sent to the attackers.

Secondary Method: Social Engineering

The attacker uses the Microsoft branding and interface to trick users to hand over their login information.

🌐 Indicadores de Compromiso de Infraestructura

Domain Information

🤖 AI-Extracted Threat Intelligence

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

Scan History for outlook-office365.mgamt.com

Found 2 other scans for this domain