Phishing Analysis

Detailed analysis of captured phishing page

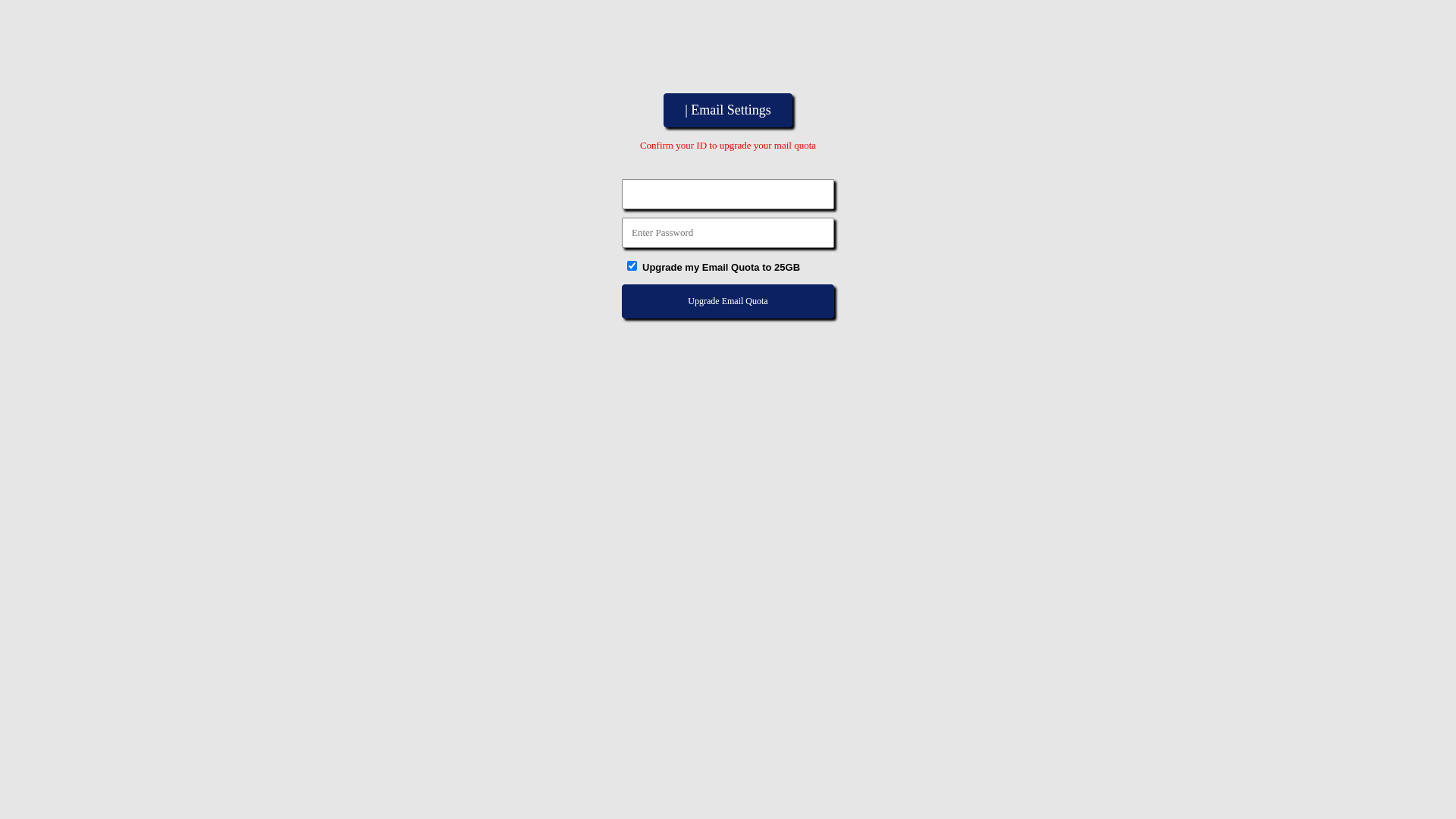

Captura Visual

No screenshot available

Información de Detección

http://buyukeczane.org/cgi-bin/https/mail/quota/upgrade/25GB/index.php

Detected Brand

Unknown

Country

International

Confidence

95%

HTTP Status

200

Report ID

dba6fc02-d38…

Analyzed

2025-12-29 20:29

Hashes de Contenido (Similitud HTML)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T1E27178B06A8C0D3978C19045A514BFC764EFAA7161F101E07CB7683FEED61F0996C2BA |

|

CONTENT

ssdeep

|

96:U4lXnvSdV4IJ9x5QVFJe9J9x559wKbuF9gY:3vgVrJ9x5QVFw9J9x5nwKegY |

Hashes Visuales (Similitud de Captura)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

e6668c9999333399 |

|

VISUAL

aHash

|

e7e7e7e7ffffffff |

|

VISUAL

dHash

|

0c0c4d4c30080000 |

|

VISUAL

wHash

|

c0c0c0c0f0f0f0f0 |

|

VISUAL

colorHash

|

070000001c0 |

|

VISUAL

cropResistant

|

0c0c4d4c30080000 |

Análisis de Código

Risk Score

50/100

Threat Level

ALTO

⚠️ Phishing Confirmed

🎣 Credential Harvester

🔬 Threat Analysis Report

• Amenaza: Ataque de phishing para robo de credenciales

• Objetivo: Usuarios de varios proveedores de correo electrónico

• Método: Formulario de inicio de sesión falso para robar correo electrónico y contraseña

• Exfil: Probablemente a un servidor malicioso

• Indicadores: Nombre de dominio no relacionado, formulario de inicio de sesión genérico, solicitud de actualización de cuota de correo electrónico

• Riesgo: ALTO - Robo inmediato de credenciales

🔐 Credential Harvesting Forms

📤 Form Action Targets

- none.php

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

Unknown

http://www.buyukeczane.org/cgi-bin/https/mail/quota/upgrade/...

Abr 06, 2026

Unknown

http://www.buyukeczane.org/cgi-bin/https/mail/quota/upgrade/...

Mar 20, 2026

No screenshot

Unknown

http://www.buyukeczane.org/cgi-bin/https/mail/quota/upgrade/...

Ene 06, 2026

Unknown

https://buyukeczane.org/cgi-bin/https/mail/quota/upgrade/25G...

Ene 05, 2026

Unknown

http://buyukeczane.org/cgi-bin/https/mail/quota/upgrade/25GB...

Ene 01, 2026

Scan History for buyukeczane.org

Found 6 other scans for this domain

-

http://www.buyukeczane.org/cgi-bin/https/mail/quot...

http://www.buyukeczane.org/cgi-bin/https/mail/quot...

http://www.buyukeczane.org/cgi-bin/https/mail/quot...

https://buyukeczane.org/cgi-bin/https/mail/quota/u...

http://buyukeczane.org/cgi-bin/https/mail/quota/up...

https://buyukeczane.org/cgi-bin/https/mail/quota/u...

"Nunca pensé que me pasaría a mí"

Esto dicen las 2.3 millones de víctimas cada año. No esperes a ser una estadística.