Phishing Analysis

Detailed analysis of captured phishing page

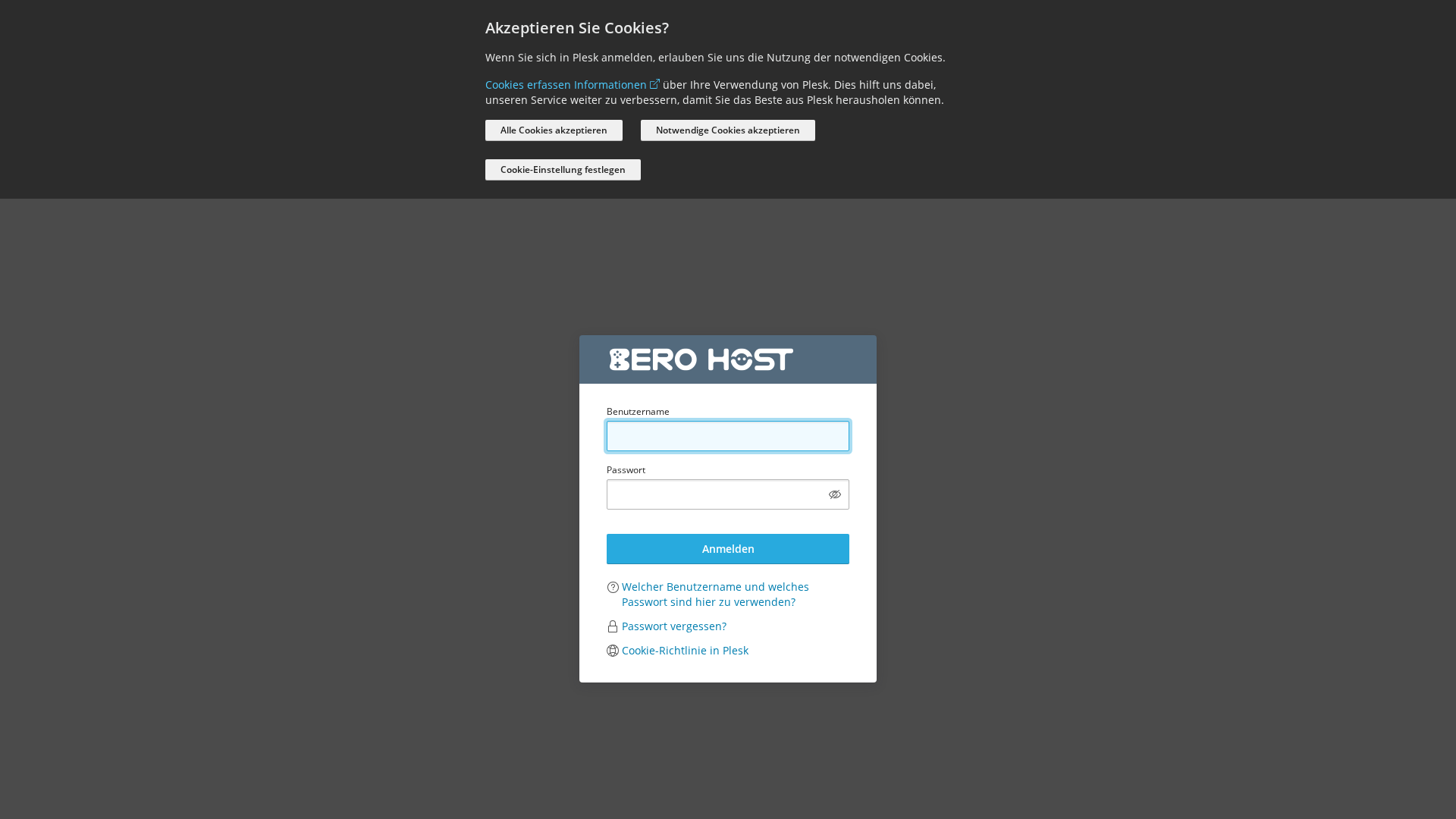

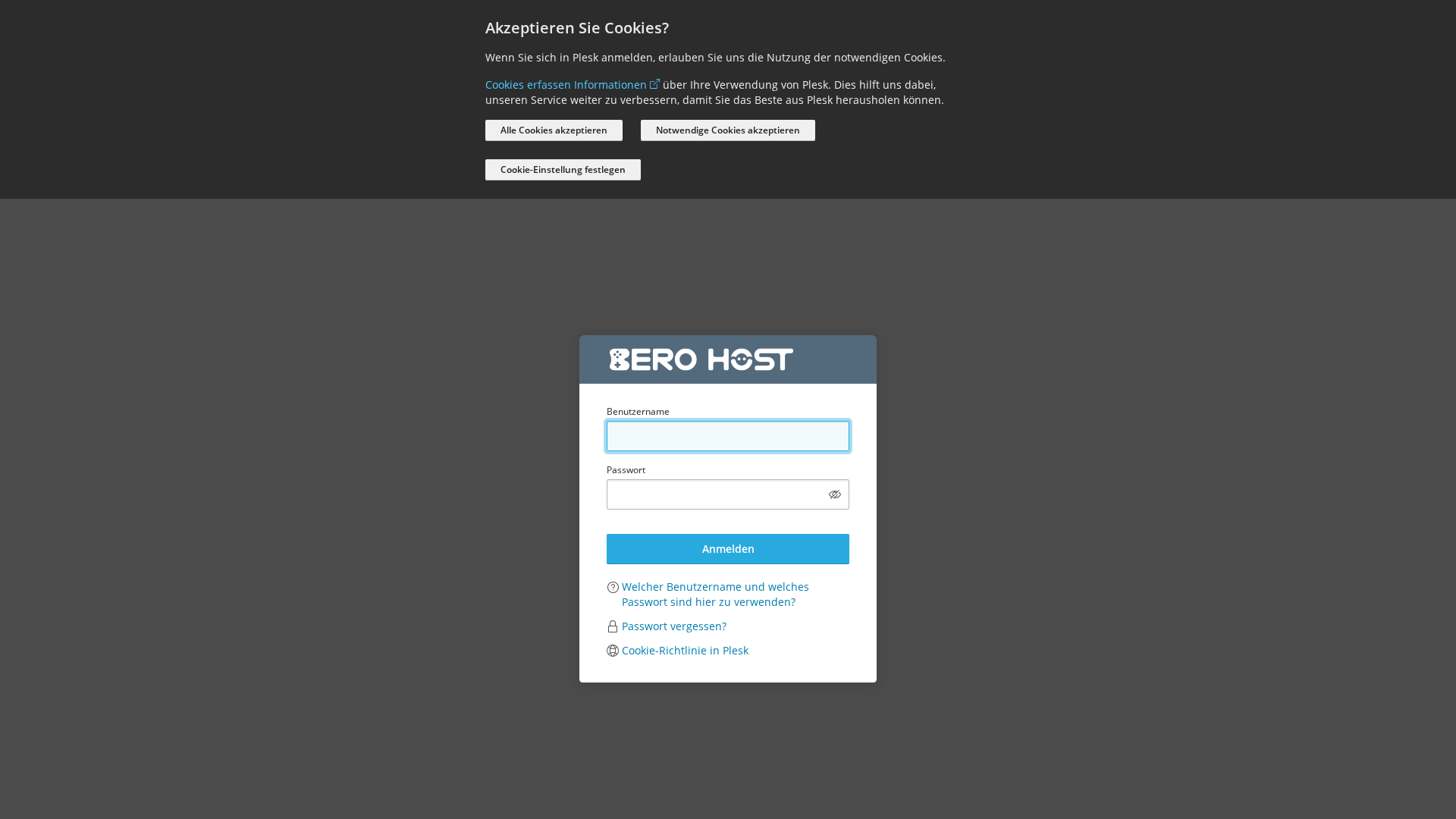

Captura Visual

Información de Detección

https://www.web12073.web09.bero-webspace.de

Detected Brand

Plesk

Country

International

Confidence

100%

HTTP Status

200

Report ID

e6247763-1a5…

Analyzed

2026-01-05 16:41

Final URL (after redirects)

https://www.web12073.web09.bero-webspace.de/login_up.php

Hashes de Contenido (Similitud HTML)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T1E9F10C32944CEC3B23231FD1B592B705E2D6C76ECA421610D6B9439E0FEBED2E44665B |

|

CONTENT

ssdeep

|

192:IHBJ6kYMzvUY6C3CYE2txdUxe8I+jKkrk+jg1rTj3rrqdv:KBJ6kp8pe7Cxe8I+jKkrVjg1rTj3rrqJ |

Hashes Visuales (Similitud de Captura)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

cc666699333133b3 |

|

VISUAL

aHash

|

0010001818181800 |

|

VISUAL

dHash

|

70624cb2b2b2b24c |

|

VISUAL

wHash

|

00101f1f1f1f1f1f |

|

VISUAL

colorHash

|

070060000c0 |

|

VISUAL

cropResistant

|

98a6b2803336b8b8,70624cb2b2b2b24c |

Análisis de Código

Risk Score

95/100

Threat Level

ALTO

⚠️ Phishing Confirmed

🎣 Credential Harvester

🎣 OTP Stealer

🎣 Card Stealer

🎣 Banking

🎣 Personal Info

🔬 Threat Analysis Report

• Amenaza: Phishing de la página de inicio de sesión de Plesk

• Objetivo: Usuarios de Plesk

• Método: Intenta robar nombres de usuario y contraseñas de Plesk utilizando un formulario de inicio de sesión falso.

• Exfil: Probablemente exfiltra datos mediante la sumisión de JavaScript detectada.

• Indicadores: Dominio no coincide (bero-webspace.de vs. plesk.com), ofuscación de JavaScript, formulario de inicio de sesión.

• Riesgo: ALTO - Podría llevar al compromiso de la cuenta y al acceso al servidor.

🔒 Obfuscation Detected

- atob

- eval

- fromCharCode

- unescape

- document.write

- hex_escape

- unicode_escape

- base64_strings

🎯 Kit Endpoints

- log-in

- https://support.plesk.com/hc/en-us/articles/12377667582743-How-to-log-in-to-Plesk-

- /login_up.php?modals[cookie-policy-preferences]=true

- ${(0,m.default)(`/admin/report/download/file/${encodeURIComponent(n.file)}`)}

📡 API Calls Detected

- GET

- /modules/notifier/index.php/notifications

- https://o447951.ingest.sentry.io/api/4509632503087104/envelope/?sentry_version=7&sentry_key=c1dfb07d783ad5325c245c1fd3725390&sentry_client=sentry.javascript.browser%2F1.33.7

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

Plesk

https://affectionate-noether.109-71-253-24.plesk.page

Mar 17, 2026

Plesk

https://actualisatie-account.web7854.web07.bero-webspace.de

Mar 17, 2026

BERO HOST

https://bom.so/td9IVM

Mar 14, 2026

BERO HOST

https://bom.so/Klachten

Mar 14, 2026

Unknown

https://zealous-satoshi.109-71-253-24.plesk.page/index.php

Ene 06, 2026

"Nunca pensé que me pasaría a mí"

Esto dicen las 2.3 millones de víctimas cada año. No esperes a ser una estadística.