Phishing Analysis

Detailed analysis of captured phishing page

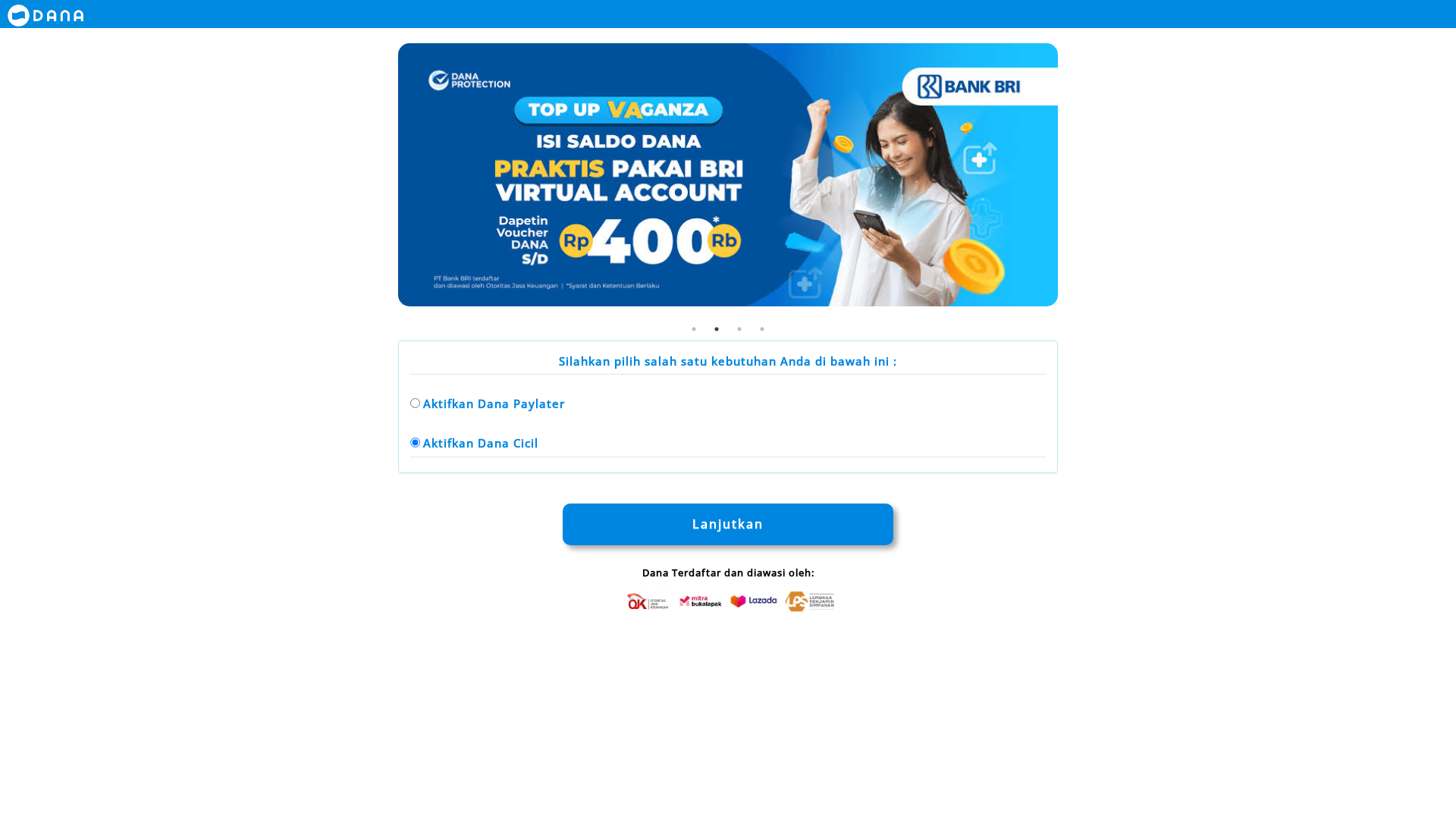

Captura Visual

Informações de Detecção

https://pengaajuaann-danaaa-paylaateerr.armeiza.works/

Detected Brand

DANA

Country

Indonesia

Confidence

95%

HTTP Status

200

Report ID

3f17dc97-be5…

Analyzed

2026-01-05 13:16

Hashes de Conteúdo (Similaridade HTML)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T177F167924404651B022645CE6663BB4A35C3E341DF66185026DE83BB6BDFAF0ECAF3D7 |

|

CONTENT

ssdeep

|

96:n84T4Xs0gnfsJsZdSda0Yi3Fj3PXK4pvu3FduzGVy8yZ373F2z3NgtoLQU:c2oiwQ0YqNfBx+T1R03zQz3N/p |

Hashes Visuais (Similaridade de Captura)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

b0303c47cfcb3359 |

|

VISUAL

aHash

|

00c3c3ffffe7ffff |

|

VISUAL

dHash

|

1e1e9e1e0c4d0004 |

|

VISUAL

wHash

|

00c3c3c303273f3f |

|

VISUAL

colorHash

|

060000001c0 |

|

VISUAL

cropResistant

|

1e1e9e1e0c4d0004,5b1999ea898f4268,0000804040404040,2fd7e6f6d4f7f686 |

Análise de Código

Risk Score

58/100

Threat Level

ALTO

⚠️ Phishing Confirmed

🎣 Credential Harvester

🔬 Threat Analysis Report

• Ameaça: Ataque de phishing direcionado a usuários DANA para roubar dados pessoais.

• Alvo: Usuários DANA na Indonésia.

• Método: O ataque emprega uma página de destino DANA falsa com dois formulários, provavelmente para coletar credenciais de usuário.

• Exfil: A exfiltração de dados é indicada pela presença de JavaScript ofuscado (fromCharCode).

• Indicadores: O domínio não é o domínio oficial da DANA e usa um padrão de URL suspeito. A ofuscação de Javascript é usada.

• Risco: ALTO - Potencial para roubo imediato de credenciais e perdas financeiras.

🔒 Obfuscation Detected

- fromCharCode

📡 API Calls Detected

- POST

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

"Nunca pensei que aconteceria comigo"

Isso dizem os 2,3 milhões de vítimas a cada ano. Não espere para ser uma estatística.