Phishing Analysis

Detailed analysis of captured phishing page

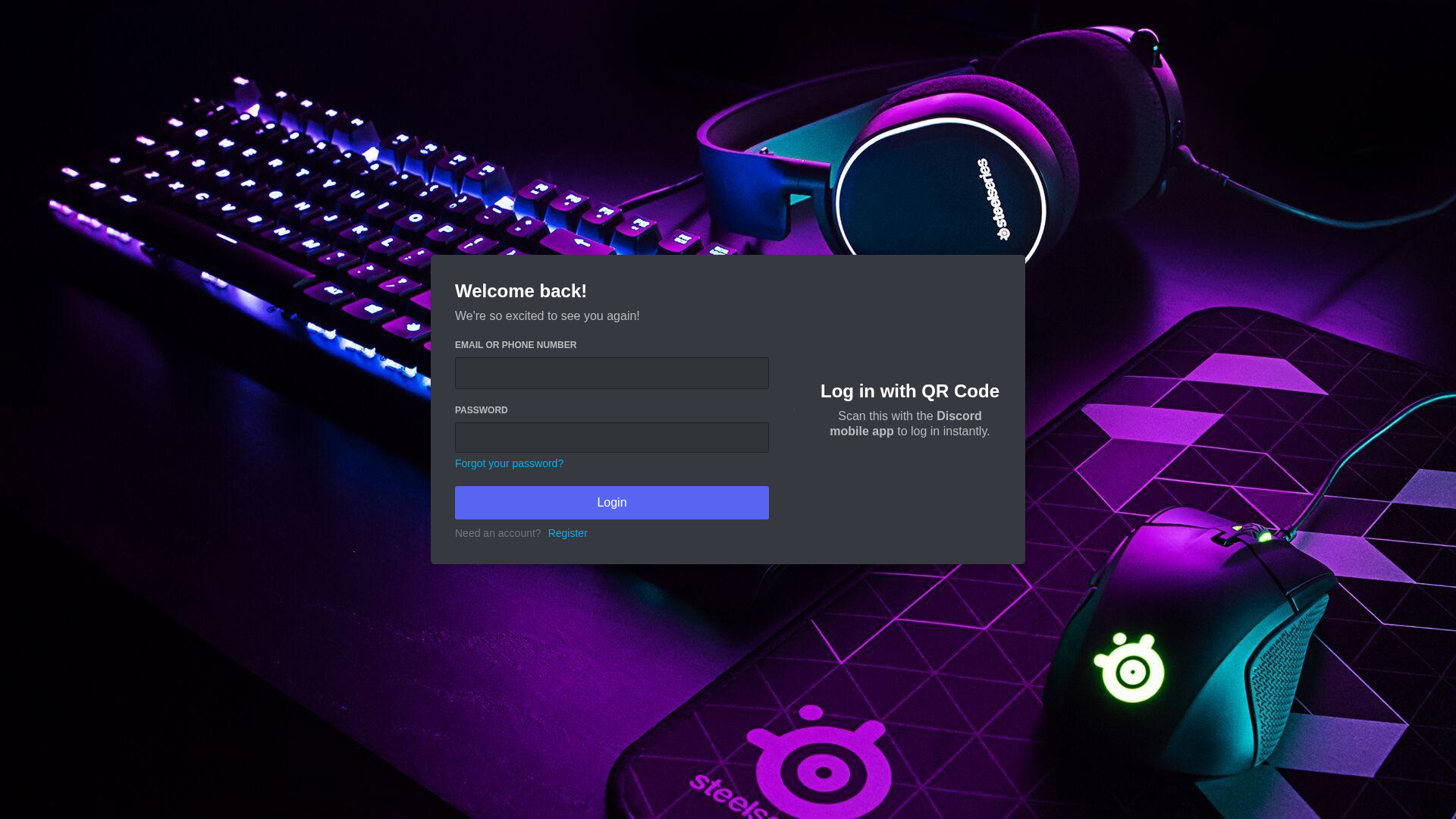

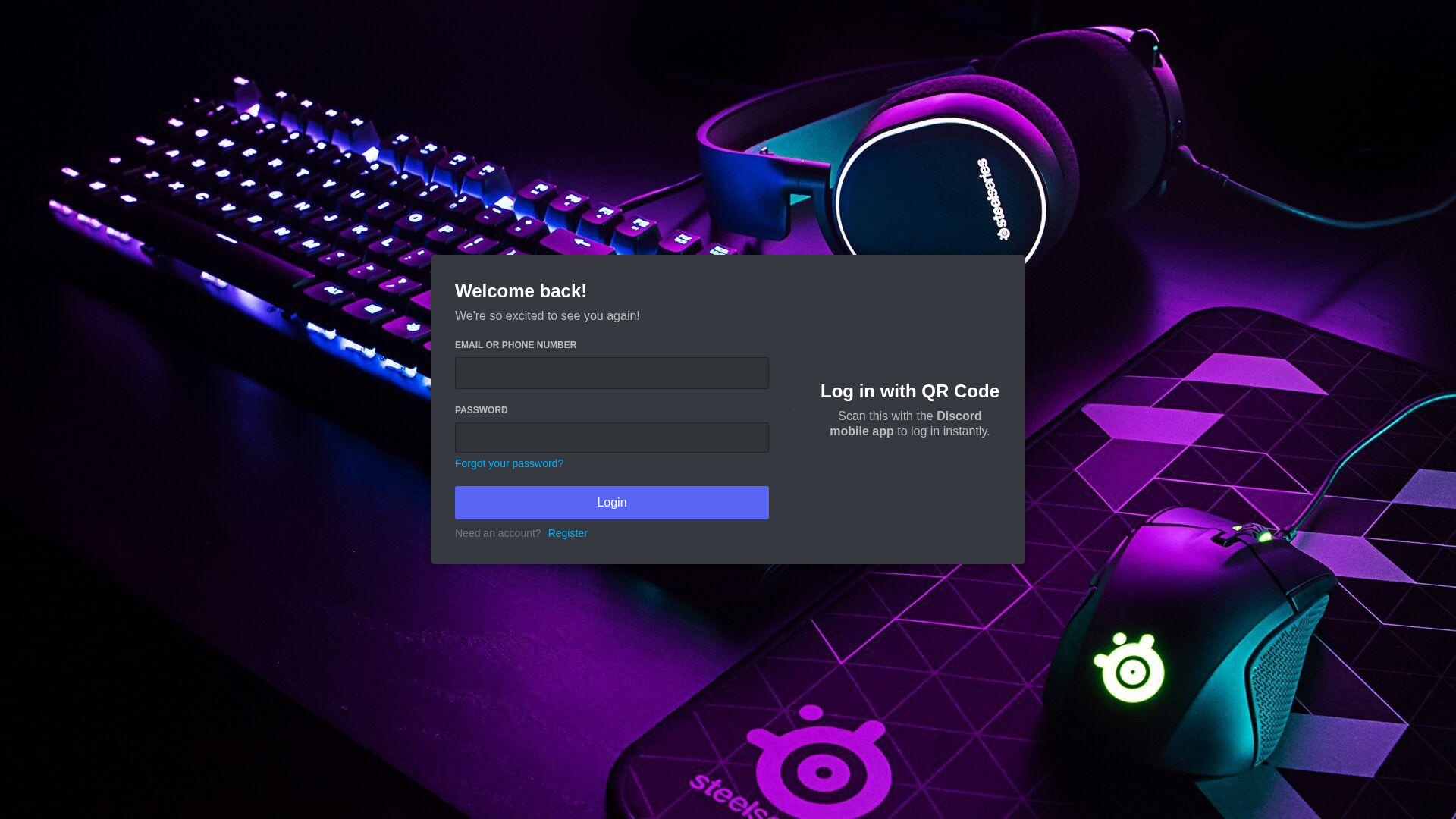

Captura Visual

Informações de Detecção

https://vins2106.github.io/Discord-Login-Page

Detected Brand

Discord

Country

International

Confidence

95%

HTTP Status

200

Report ID

6bf058a6-840…

Analyzed

2026-01-04 17:57

Final URL (after redirects)

https://vins2106.github.io/Discord-Login-Page/

Hashes de Conteúdo (Similaridade HTML)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T14B727430816C5CFB85C68A1C524BF1F6F29B038CCBD15264058E866E71CEDEAA973779 |

|

CONTENT

ssdeep

|

384:PQiZvNcKUwtkTAaFZ+91hgsELwSTRkCEPPEYnQcRmLx0pHW:PPZvNuTLLgtCf |

Hashes Visuais (Similaridade de Captura)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

877271361b254eec |

|

VISUAL

aHash

|

004c3c3f3e3f131b |

|

VISUAL

dHash

|

8c98e0ea60e2e67a |

|

VISUAL

wHash

|

006c7c3f3e3f3219 |

|

VISUAL

colorHash

|

39000000078 |

|

VISUAL

cropResistant

|

8c98e0ea60e2e67a |

Análise de Código

Risk Score

50/100

Threat Level

ALTO

⚠️ Phishing Confirmed

🎣 Credential Harvester

🔬 Threat Analysis Report

• Ameaça: Ataque de phishing para roubo de credenciais

• Alvo: Usuários do Discord

• Método: Página de login falsa do Discord que rouba e-mail/telefone e senha

• Exfil: Provavelmente exfiltrando dados para um servidor controlado pelo invasor (github.io é uma plataforma de hospedagem, não um destino)

• Indicators: Hospedagem gratuita, representação de marca, formulário de login

• Risco: ALTO - Roubo de credenciais em tempo real

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

"Nunca pensei que aconteceria comigo"

Isso dizem os 2,3 milhões de vítimas a cada ano. Não espere para ser uma estatística.