Phishing Analysis

Detailed analysis of captured phishing page

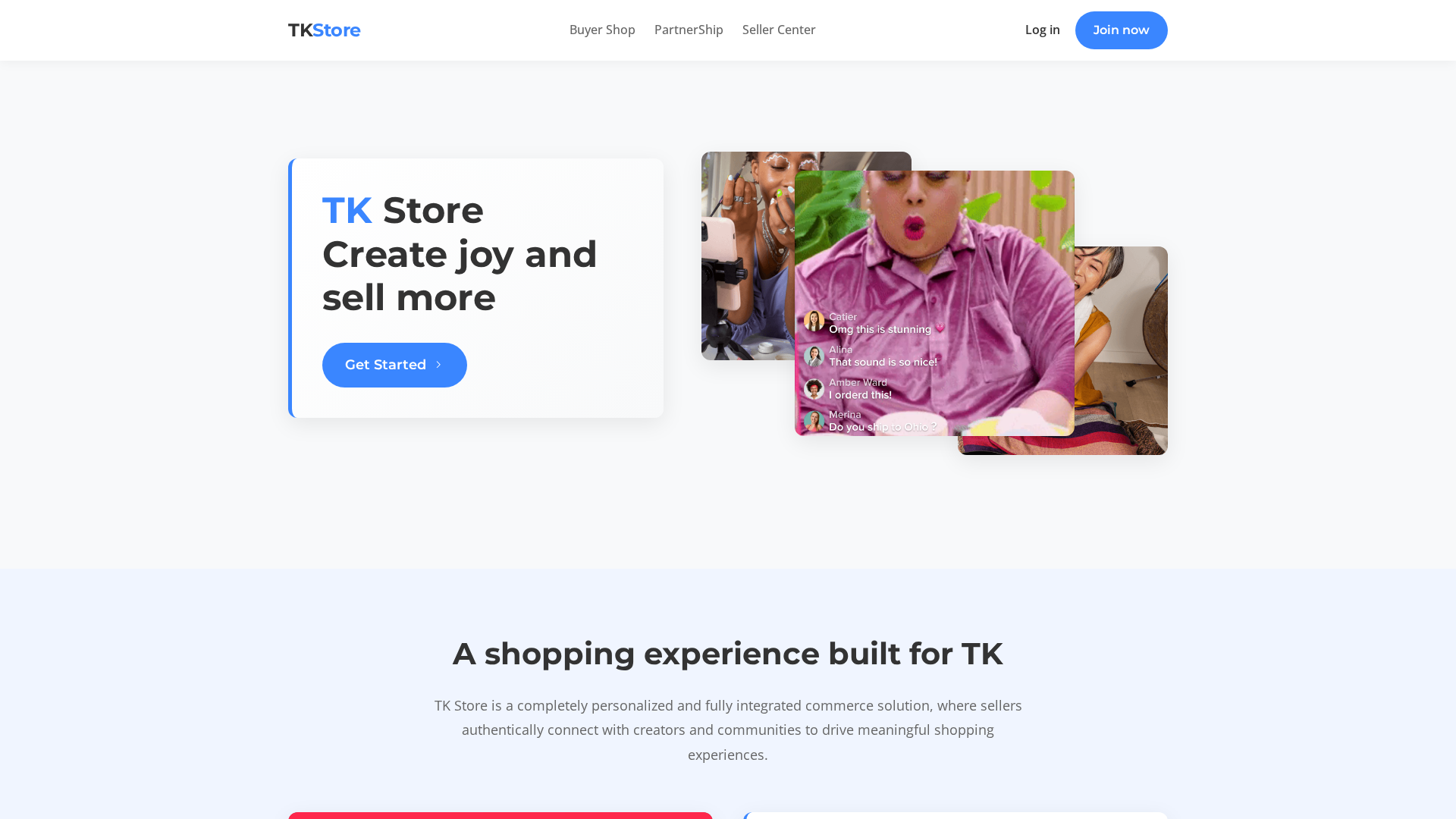

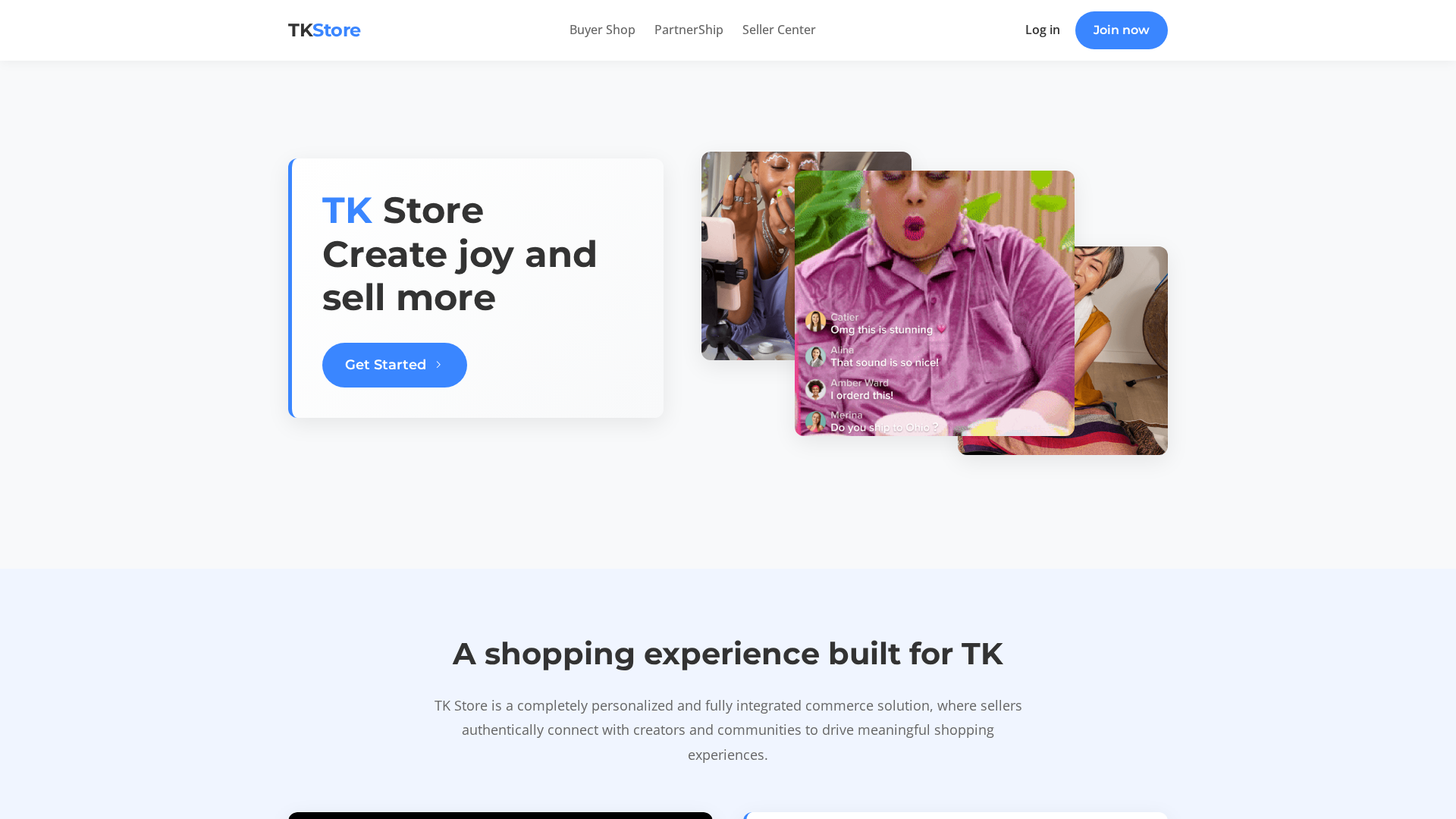

Captura Visual

Informações de Detecção

http://xdzuot6a.ridistrict.com/

Detected Brand

TKStore

Country

International

Confidence

100%

HTTP Status

200

Report ID

e2272926-ba3…

Analyzed

2025-12-31 18:43

Final URL (after redirects)

https://xdzuot6a.ridistrict.com/

Hashes de Conteúdo (Similaridade HTML)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T1CE526032A051B53740C383F2AB302BAABBE0C2A7D693464595F8C35C5BD1D52DD2F62B |

|

CONTENT

ssdeep

|

192:CSZeRQxgRj5sMiDM6Mc+TfyKTpfT4I40STp4MnloFnxpq/+1qp31qPaWI:CJREaP6McWa6trZyhnixpaUk0XI |

Hashes Visuais (Similaridade de Captura)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

ec6c9393c9693664 |

|

VISUAL

aHash

|

fff3c191f9ffe7ef |

|

VISUAL

dHash

|

5b262723330c861e |

|

VISUAL

wHash

|

fde38181f1ff0103 |

|

VISUAL

colorHash

|

07400080000 |

|

VISUAL

cropResistant

|

5b262723330c861e,1f2b4fdee2a23424 |

Análise de Código

Risk Score

95/100

Threat Level

ALTO

⚠️ Phishing Confirmed

🎣 Credential Harvester

🎣 OTP Stealer

🎣 Banking

🎣 Personal Info

🔬 Threat Analysis Report

• Ameaça: Phishing de personificação de marca

• Alvo: Usuários da TKStore

• Método: Site se passando por TKStore com um domínio diferente

• Exfil: Desconhecido, mas o envio de formulário JavaScript é detectado, implicando exfiltração de dados.

• Indicadores: Domínio incompatível, JS ofuscado, envio de formulário JavaScript

• Risco: ALTO - Potencial roubo de credenciais ou distribuição de malware

🔒 Obfuscation Detected

- atob

- fromCharCode

- unescape

- unicode_escape

- base64_strings

📡 API Calls Detected

- GET

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

Scan History for xdzuot6a.ridistrict.com

Found 5 other scans for this domain

"Nunca pensei que aconteceria comigo"

Isso dizem os 2,3 milhões de vítimas a cada ano. Não espere para ser uma estatística.