Phishing Analysis

Detailed analysis of captured phishing page

70

Risk Score

High Risk

Threat Level: ALTO

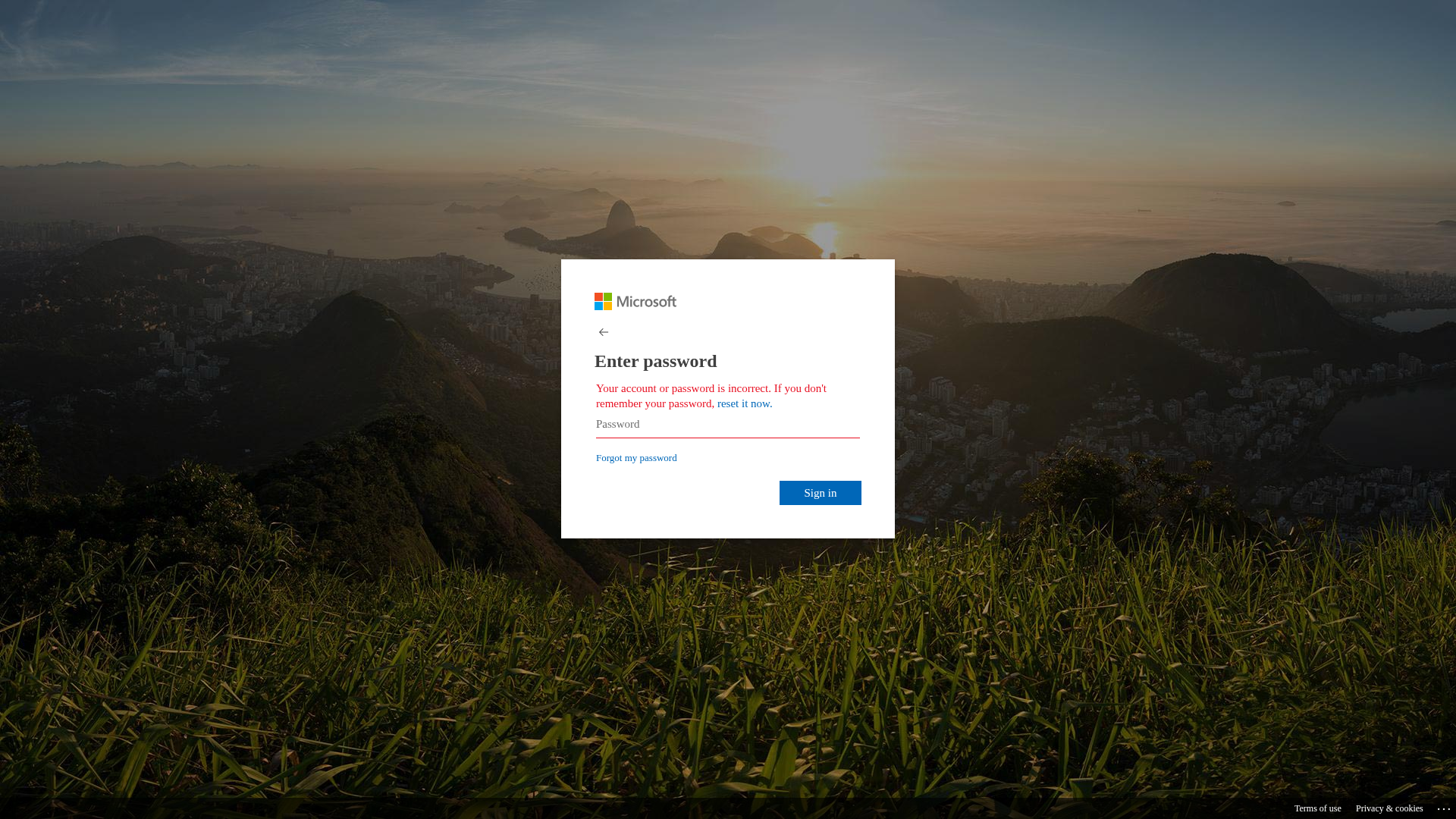

• Impersonating: Microsoft

- • Amenaza: Phishing de robo de credenciales dirigido a usuarios de Microsoft.

- • Objetivo: Titulares de cuentas de Microsoft.

- • Método: Formulario de inicio de sesión falso en un dominio que no es de Microsoft para robar contraseñas.

- • Exfil: Probablemente envía datos a un servidor controlado por el atacante; el método de exfiltración específico no es visible en la captura de pantalla.

- • Indicadores: Discordancia de dominio (busanopen.org en lugar de microsoft.com), uso de la marca Microsoft.

- • Riesgo: ALTO - Riesgo inmediato de robo de contraseñas y compromiso de cuentas.

⚠ Factores de Riesgo

- Suplantación de marca Microsoft en dominio no oficial

- Contiene 2 formulario(s) de captura de credenciales

- Indicadores de robo de credenciales detectados

- Indicadores de robo de otp/2fa detectados

Visual Capture

Detection Info

http://busanopen.org/office/msgvoice/cmd-login=a2a7938099b2075bd8b9b69804524753/wrongpass.php?email=&

Detected Brand

Microsoft

Country

USA

Confidence

100%

HTTP Status

200

Report ID

c0b3868c-559…

Analyzed

2026-01-01 07:00

Content Hashes (HTML Similarity)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T1D88208B0B4101C6B8247DAF5D176D604571DD215D343CDA5F9F8CBCC08FBC2AE6626AA |

|

CONTENT

ssdeep

|

384:8H/nt77edpVVytT9hgTwiXdgZYfbXlxdB1y1j:qnJeAtopXdgZ4b1xhy1j |

Visual Hashes (Screenshot Similarity)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

989b77e64c53129c |

|

VISUAL

aHash

|

ffff3e1818180000 |

|

VISUAL

dHash

|

f0f8f0b2b2b1cab2 |

|

VISUAL

wHash

|

ffffff1c18180800 |

|

VISUAL

colorHash

|

1bc00010000 |

|

VISUAL

cropResistant

|

e0f070f0c4e0c0c1,f0f8f0b2b2b1cab2 |

Code Analysis

Risk Score

70/100

Threat Level

ALTO

⚠️ Phishing Confirmed

🎣 Credential Harvester

🎣 OTP Stealer

🎣 Banking

🔬 Threat Analysis Report

• Amenaza: Phishing de robo de credenciales dirigido a usuarios de Microsoft.

• Objetivo: Titulares de cuentas de Microsoft.

• Método: Formulario de inicio de sesión falso en un dominio que no es de Microsoft para robar contraseñas.

• Exfil: Probablemente envía datos a un servidor controlado por el atacante; el método de exfiltración específico no es visible en la captura de pantalla.

• Indicadores: Discordancia de dominio (busanopen.org en lugar de microsoft.com), uso de la marca Microsoft.

• Riesgo: ALTO - Riesgo inmediato de robo de contraseñas y compromiso de cuentas.

🔐 Credential Harvesting Forms

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

Microsoft

http://www.busanopen.org/office/msgvoice/source/wrongpass.ph...

Ene 11, 2026

Microsoft

http://www.busanopen.org/office/msgvoice/source/wrongpass.ph...

Ene 09, 2026

Microsoft

http://busanopen.org/office/msgvoice/source/wrongpass.php

Dic 31, 2025

Microsoft

http://busanopen.org/office/msgvoice/source/wrongpass.php/

Dic 26, 2025

No screenshot

Microsoft

http://busanopen.org/office/msgvoice/cmd-login=a2a7938099b20...

Dic 21, 2025

Scan History for busanopen.org

Found 9 other scans for this domain

-

http://www.busanopen.org/office/msgvoice/source/wr...

http://www.busanopen.org/office/msgvoice/source/Lo...

http://www.busanopen.org/office/msgvoice/source/wr...

http://busanopen.org/office/msgvoice/source/Login....

http://busanopen.org/office/msgvoice/source/wrongp...

http://busanopen.org/office/msgvoice/source/Login....

http://busanopen.org/office/msgvoice/source/Login....

http://busanopen.org/office/msgvoice/source/wrongp...

http://busanopen.org/office/msgvoice/cmd-login=a2a...