Phishing Analysis

Detailed analysis of captured phishing page

58

Risk Score

Medium Risk

Threat Level: ALTO

• Impersonating: Outlook

- • Amenaza: Phishing de robo de credenciales dirigido a usuarios de Outlook.

- • Objetivo: Usuarios de Outlook.

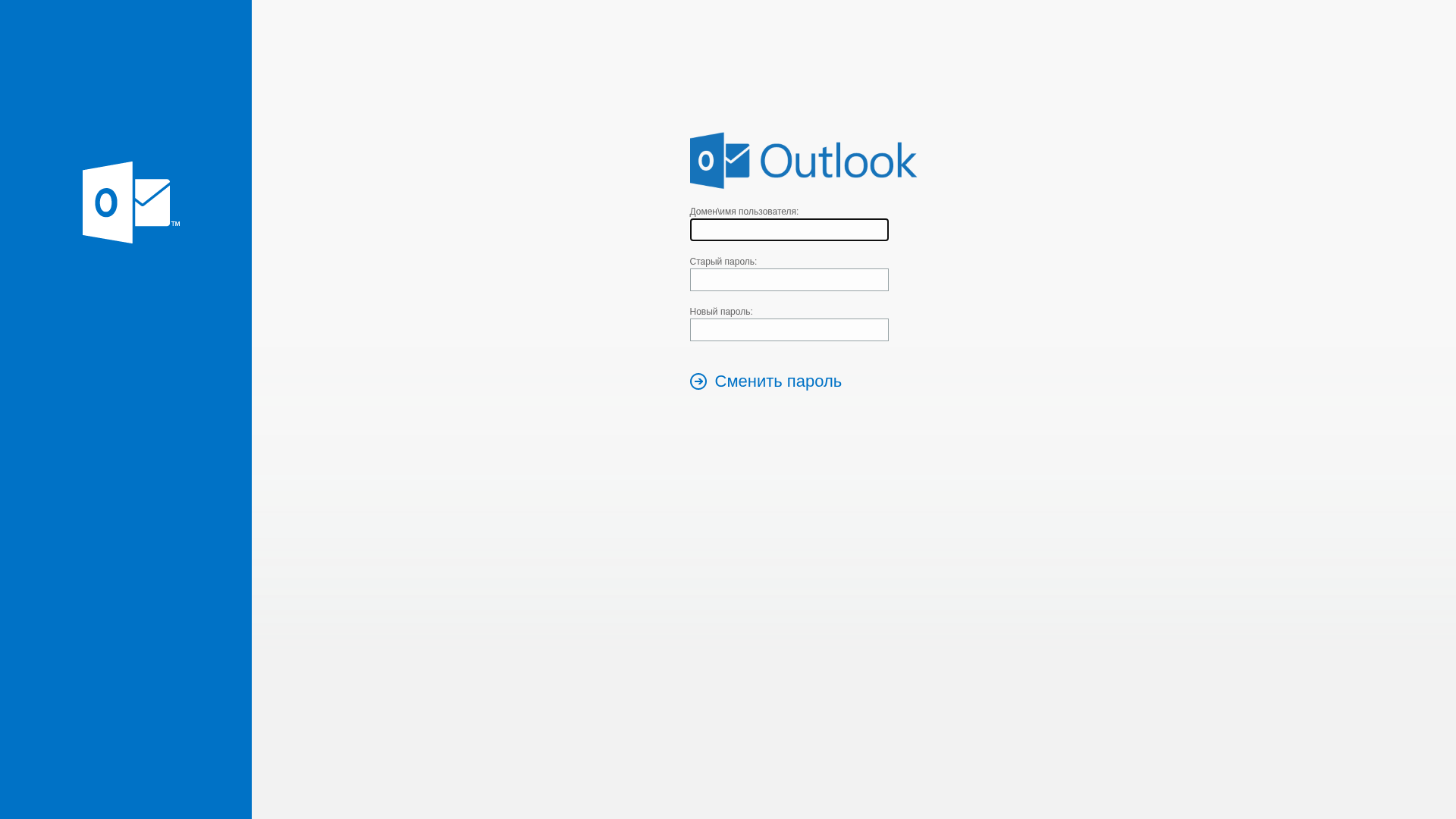

- • Método: Formulario de inicio de sesión falso roba nombres de usuario, contraseñas antiguas y contraseñas nuevas.

- • Exfil: Datos enviados a save_data.php, posiblemente un script PHP para la exfiltración.

- • Indicadores: El dominio no coincide con el sitio web oficial, registro de dominio reciente, JavaScript ofuscado, formulario no estándar que solicita la contraseña anterior.

- • Riesgo: ALTO - Riesgo inmediato de robo de credenciales.

⚠ Factores de Riesgo

- Suplantación de marca Outlook en dominio no oficial

- Contiene 1 formulario(s) con envío JavaScript

- Indicadores de robo de credenciales detectados

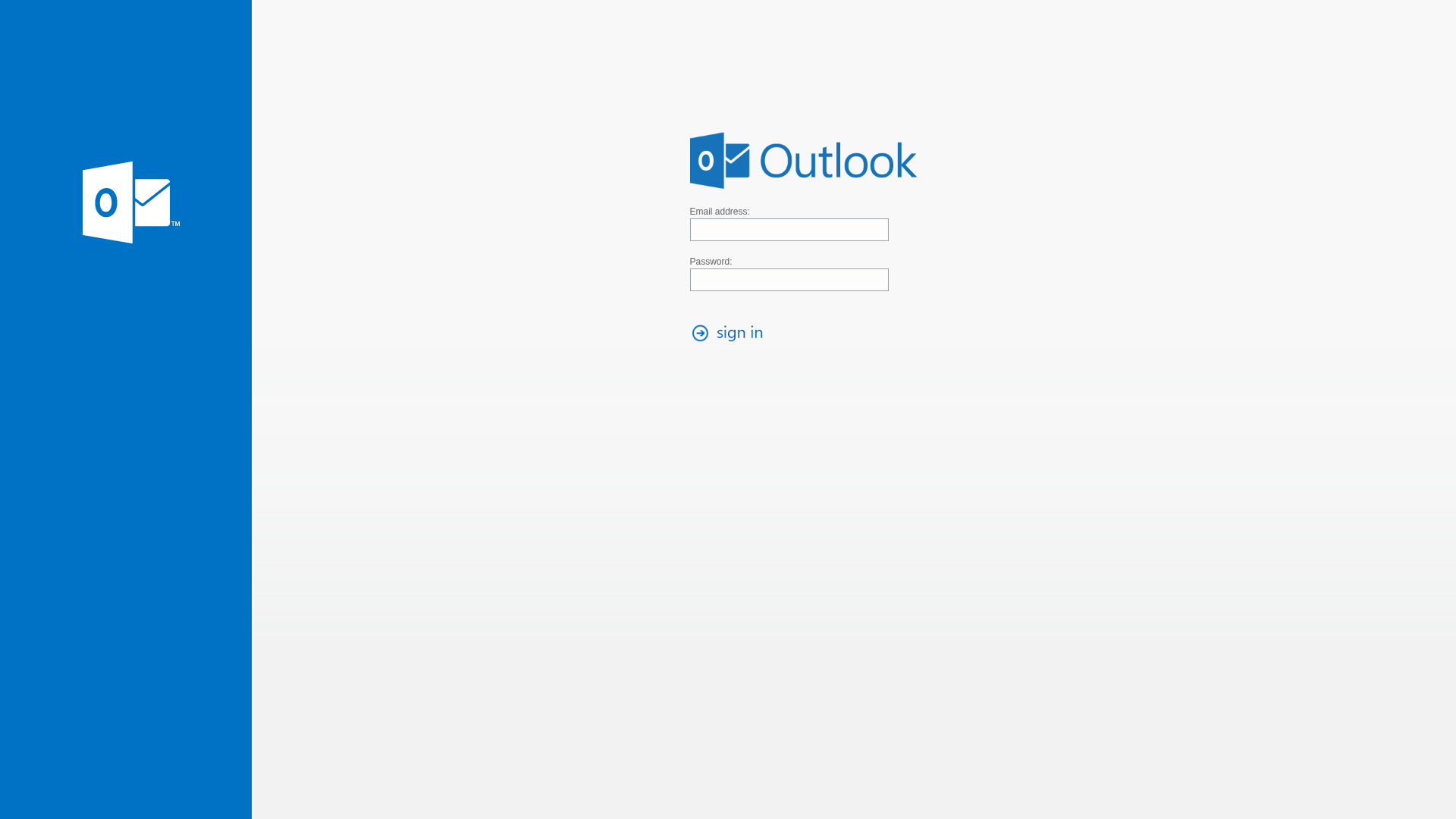

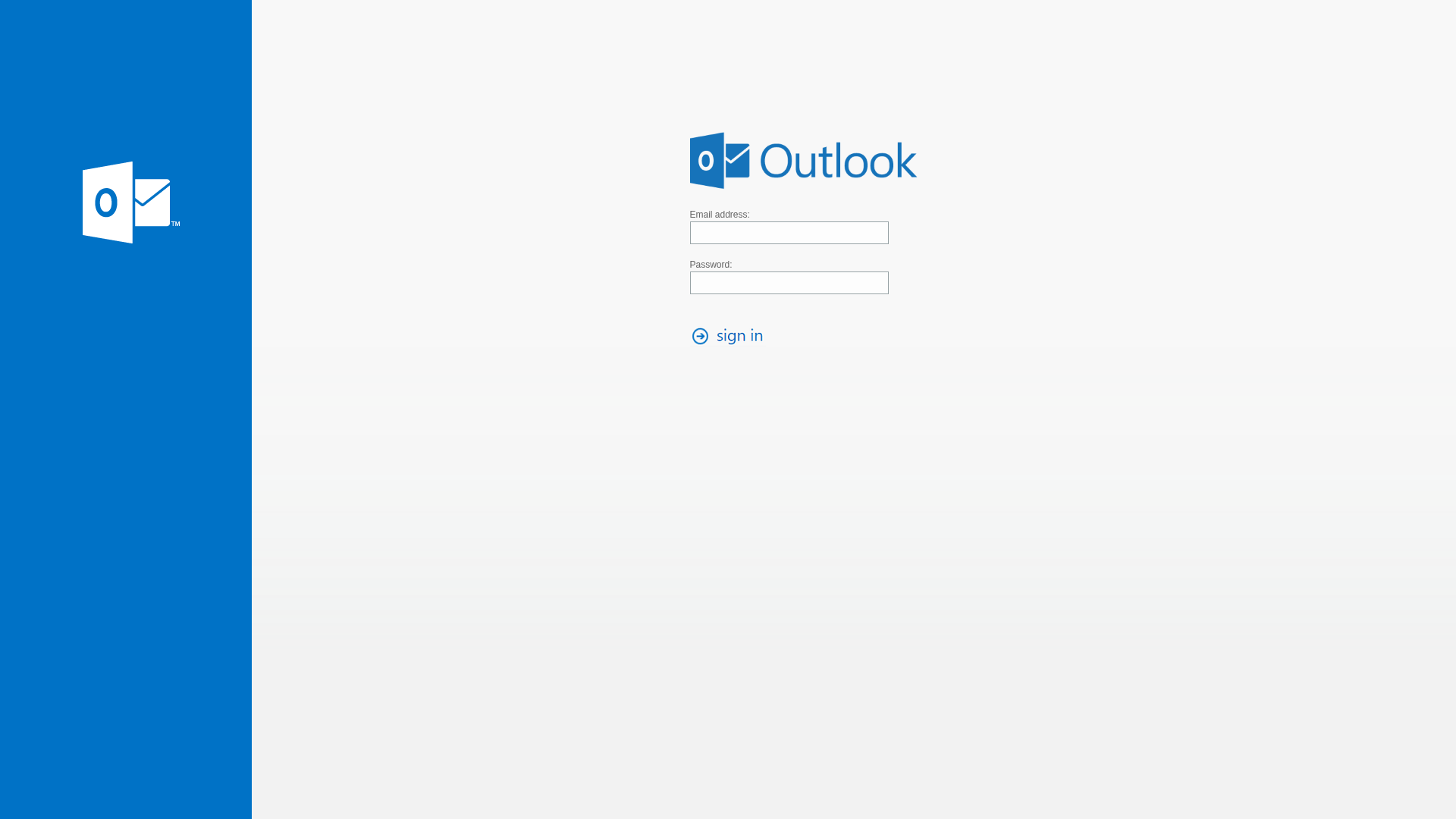

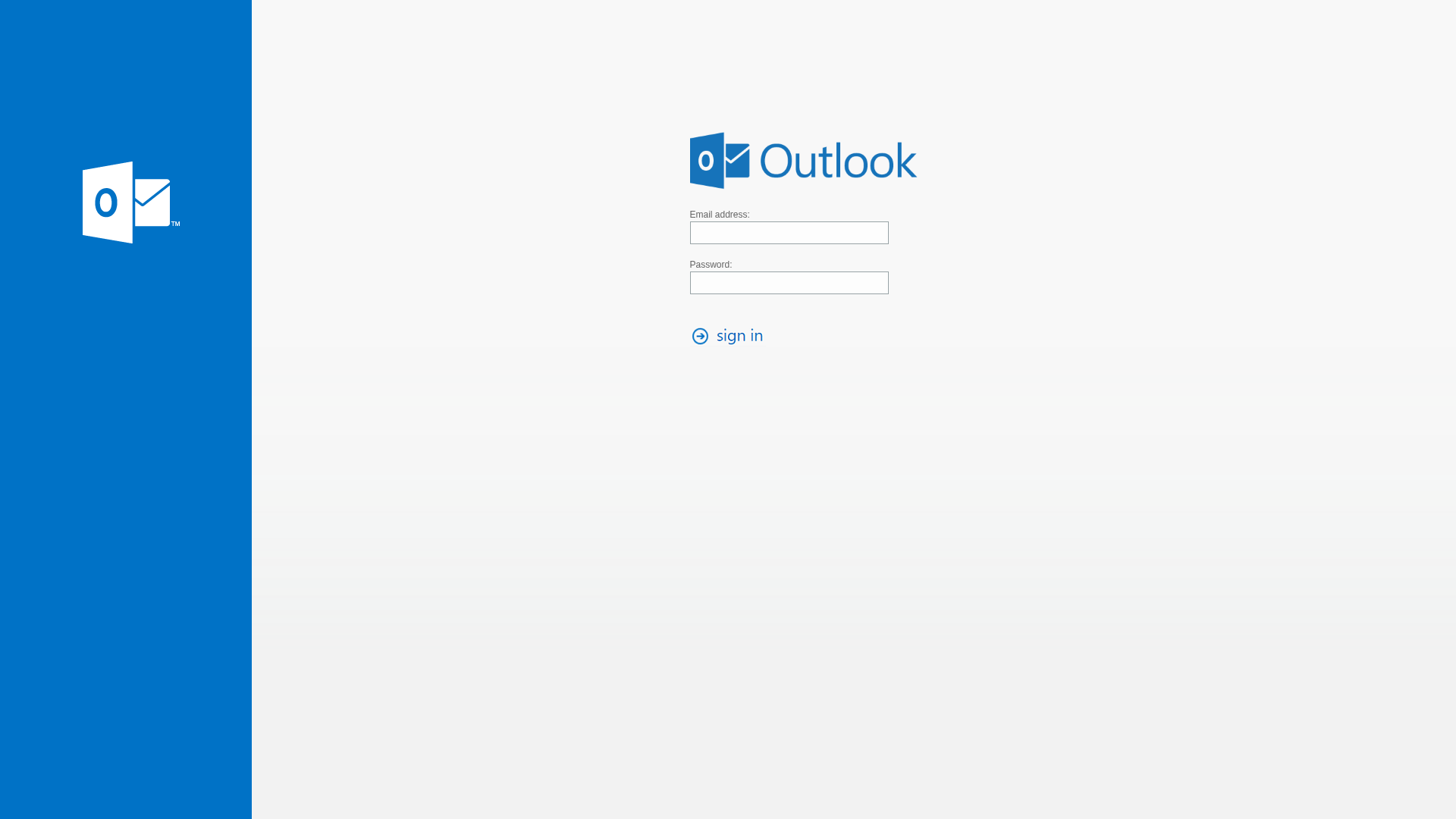

Visual Capture

Detection Info

https://fseco.ru/

Detected Brand

Outlook

Country

International

Confidence

95%

HTTP Status

200

Report ID

e904c790-aa3…

Analyzed

2026-01-08 01:43

Content Hashes (HTML Similarity)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T19851DE219119EC339103F1E89AE4AA4F36DBC229C6872A4C53F4C75D2DF3C49DFA1619 |

|

CONTENT

ssdeep

|

48:CV8Whzaz1d9tTOiyXQxnWa26YXAPRB26YXAPy9klWM7ayFmm0:O8z1h+QxnrbBTbBy9kQMe9 |

Visual Hashes (Screenshot Similarity)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

83f67f09090999fc |

|

VISUAL

aHash

|

3f3f3f3f3f3f3f3f |

|

VISUAL

dHash

|

d0cccccdd8d0d0d0 |

|

VISUAL

wHash

|

3f2737373f3f0000 |

|

VISUAL

colorHash

|

060000001c0 |

|

VISUAL

cropResistant

|

a09c989a88808080,f184acb6b6ac84f3,0e71710e20000000 |

Code Analysis

Risk Score

58/100

Threat Level

ALTO

⚠️ Phishing Confirmed

🎣 Credential Harvester

🔬 Threat Analysis Report

• Amenaza: Phishing de robo de credenciales dirigido a usuarios de Outlook.

• Objetivo: Usuarios de Outlook.

• Método: Formulario de inicio de sesión falso roba nombres de usuario, contraseñas antiguas y contraseñas nuevas.

• Exfil: Datos enviados a save_data.php, posiblemente un script PHP para la exfiltración.

• Indicadores: El dominio no coincide con el sitio web oficial, registro de dominio reciente, JavaScript ofuscado, formulario no estándar que solicita la contraseña anterior.

• Riesgo: ALTO - Riesgo inmediato de robo de credenciales.

🔐 Credential Harvesting Forms

🔒 Obfuscation Detected

- document.write

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

Outlook

https://pub-16499d352cc14fe4b8cdf064bb205547.r2.dev/4outmana...

Ene 09, 2026

Outlook

https://pub-7fba1b15f67c48dab9fed7ef0dc5513b.r2.dev/OWA-Oulo...

Ene 09, 2026

Outlook

https://pub-57101e7d7e08497bb50a165ee30ff8d4.r2.dev/01.html

Ene 09, 2026

Outlook

https://pub-ba357d95075c4d879b3d01b38b24ecc6.r2.dev/owa-weba...

Ene 09, 2026

Outlook

https://pub-24c17749b70d42d8b2b5534e6ad64fdb.r2.dev/owa-web....

Ene 09, 2026