Phishing Analysis

Detailed analysis of captured phishing page

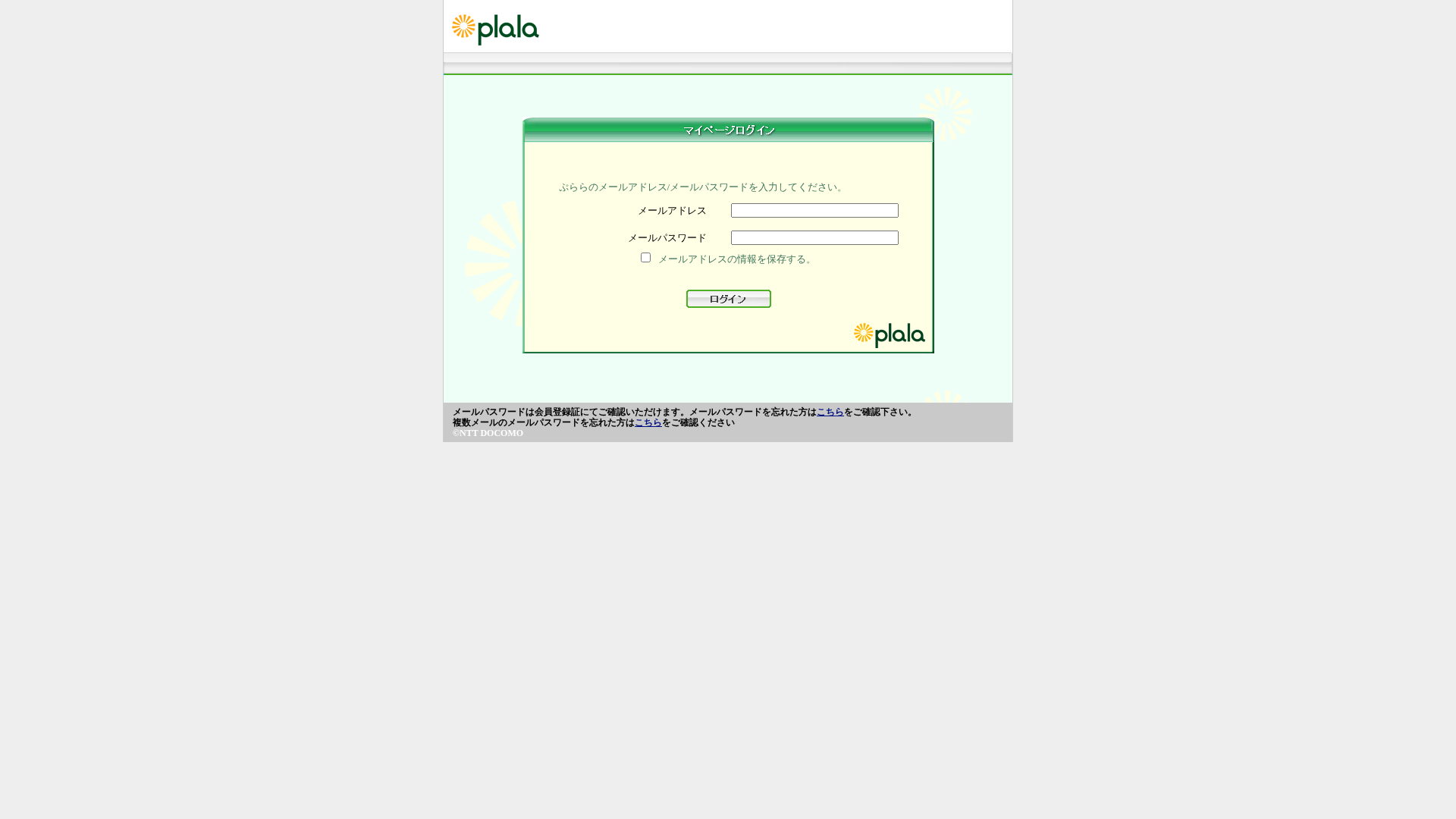

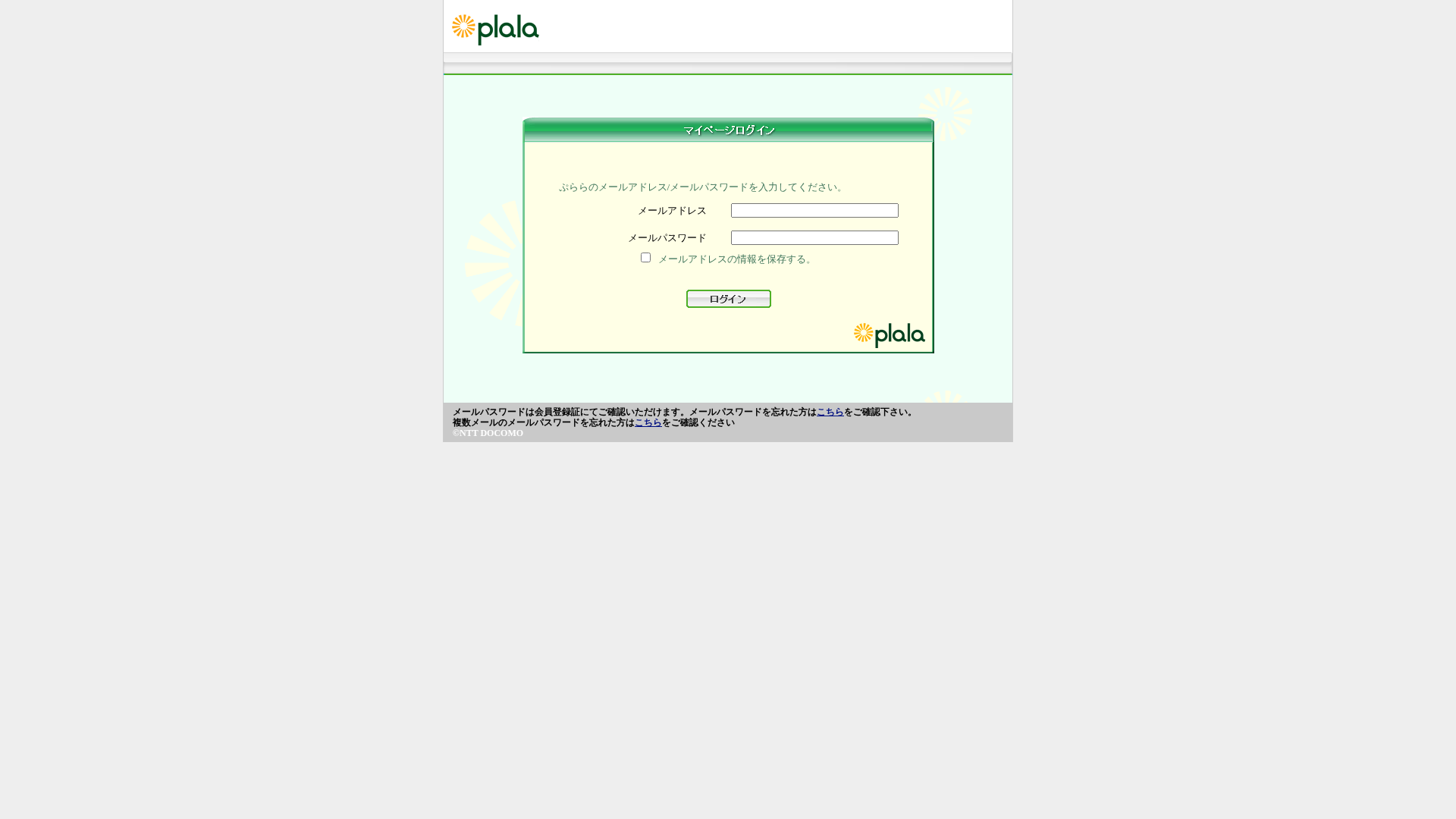

Captura Visual

Información de Detección

https://indianplacements.co.in/www.plala.or.jp/Sites/index.html

Detected Brand

plala

Country

International

Confidence

100%

HTTP Status

200

Report ID

2f6ce263-cf9…

Analyzed

2026-02-06 02:40

Hashes de Contenido (Similitud HTML)

Used to detect similar phishing pages based on HTML content

| Algorithm | Hash Value |

|---|---|

|

CONTENT

TLSH

|

T115A1021C12853B4F999952A2D3752E94D3E1941EC7324C58A85EE72F1C8814EEC7F9FC |

|

CONTENT

ssdeep

|

96:A3ydpoIL/N+lglAtyHL5ZiNrft5CLJWfsT3yDSxyHJHAPboRbDv72oDSZHlHD:j2bcRM3a0Qj |

Hashes Visuales (Similitud de Captura)

Used to detect visually similar phishing pages based on screenshots

| Algorithm | Hash Value |

|---|---|

|

VISUAL

pHash

|

b2969b3131dccc99 |

|

VISUAL

aHash

|

dfe7bdc3c3ffefff |

|

VISUAL

dHash

|

394c68049e600800 |

|

VISUAL

wHash

|

1f273f3f03130303 |

|

VISUAL

colorHash

|

07018000600 |

|

VISUAL

cropResistant

|

394c68049e600800 |

Análisis de Código

Risk Score

77/100

Threat Level

ALTO

⚠️ Phishing Confirmed

🎣 Credential Harvester

🎣 Banking

🔬 Threat Analysis Report

• Amenaza: Phishing

• Objetivo: usuarios de plala

• Método: Suplantación de identidad y recopilación de credenciales

• Exfil: Desconocido, pero la presentación del formulario está presente

• Indicadores: Desajuste de dominio, ofuscación, acciones de formulario a una ubicación sospechosa.

• Riesgo: ALTO

🔐 Credential Harvesting Forms

🔒 Obfuscation Detected

- fromCharCode

- document.write

- hex_escape

- base64_strings

📤 Form Action Targets

- cgi-binsso/pf/agent_sso.php

📊 Desglose de Puntuación de Riesgo

Total Risk Score

90/100

Contributing Factors

Domain Mismatch

The domain does not belong to the brand being impersonated.

JavaScript Obfuscation

Obfuscation of javascript code.

Form Action

The form action is suspicious and could be exfiltrating data.

🔬 Análisis Integral de Amenazas

Tipo de Amenaza

Banking Credential Harvester

Objetivo

plala users (International)

Método de Ataque

Brand impersonation + credential harvesting forms + obfuscated JavaScript

Canal de Exfiltración

HTTP POST to backend

Evaluación de Riesgo

HIGH - Automated credential harvesting with HTTP POST to backend

⚠️ Indicators of Compromise

- Kit types: Credential Harvester, Banking

- 90 obfuscation techniques

🏢 Análisis de Suplantación de Marca

Impersonated Brand

plala

Fake Service

plala Login

⚔️ Metodología de Ataque

Primary Method: Credential Harvesting

The attacker is using a fake login page to trick users into entering their plala credentials. These credentials will then be used to access the victim's account.

🌐 Indicadores de Compromiso de Infraestructura

Domain Information

Domain

indianplacements.co.in

Registered

2008-09-04

Registrar

None

Status

Active

🔬 JavaScript Deep Analysis

Total Code Size

2,3 KB

🔗 API Endpoints Detected

Other

1

🔐 Obfuscation Detected

- : None

🤖 AI-Extracted Threat Intelligence

Similar Websites

Pages with identical visual appearance (based on perceptual hash)

plala

http://goldenbitesmfp.in/www.plala.or.jp/Sites/index.html

Feb 27, 2026

plala

http://sobiznet.com/ww.plala.or.jp/Sites/index.html

Feb 25, 2026

plala

https://indianplacements.co.in/www.plala.or.jp/Sites/index.h...

Feb 05, 2026

plala

https://hyperlink.cl/checkingupdate2025/Sites/index.html

Ene 29, 2026

plala

https://kanodiadecor.com/mpp/Sites/index.html

Ene 27, 2026

Scan History for indianplacements.co.in

Found 3 other scans for this domain

"Nunca pensé que me pasaría a mí"

Esto dicen las 2.3 millones de víctimas cada año. No esperes a ser una estadística.